Так ли трудно украсть данные с компьютера?

Проверьте компьютер на возможность утечки из него важных данных во время подключения к интернету, и посмотрим, сможет ли ваш файрволл защитить вас от потери конфиденциальной информации. Проводить такую проверку будем с помощью утилиты pcAudit (на момент написания этих строк доступна версия 6.3)

прога бесплатна и весит около 100 кб

скрытый текст:

После того, как скачали, находясь в режиме онлайн, делаем её запуск (файрволл не забудьте включить), соглашаемся с лицензионным соглашением и несколько раз нажимаем кнопку Next (в одном из диалоговых окон вам будет предложено ввести адрес электронной почты, можете этого не делать, это необязательно). Мы дошли до окна, в котором написано "Step 1. Capturing user information". Теперь в ЛЮБОЙ программе (почтовик, веб-браузер, Блокнот и т.д.) набираем любые слова, вводим пароли, в общем, печатаем текст. Далее жмём кнопку Continue и автоматически переходим к окну Step 2, тогда программа pcAudit соединяется с сервером и пытается отправить с вашего компьютера данные. Если ваш файрволл правильно настроен, то данные, естественно, не уйдут из вашего компьютера, а вот если нет... Впрочем, смотрим результаты теста.

Результатом теста могут быть 2 варианта (у каждого компьютера могут быть индивидуальные данные в этих вариантах, всё зависит от уровня защищённости).

Вариант 1

Если вы после прохождения теста увидите такое окно, то можете радоваться: ваш файрволл не пропустил информацию, и она не была наглым образом спёрта с вашего компьютера.

Вариант 2

Можно назвать этот вариант "Вариантом тихого ужаса". Почему? Не поленитесь теперь нажать на кнопку View Report и посмотреть(вот тут я офигел,оказывается мой файрволл пропускает инфу..) на украденную с вашего компьютера информацию. Уверен, и вы тоже(как и я)ОЧЕНЬ удивитесь, после того, как, нажав на кнопку View Report и перейдя на страницу в интернете, увидите там: имя вашего компьютера, IP-адрес, список файлов, находящихся в папке Мои документы, и список подпапок в этой папке (смотрите заботливо выделенные жирным шрифтом названия подпапок и сравнивайте их с содержимым Мои документы). Кроме того, тут можно увидеть "изюминку": скриншот окна программы, в котором вы набирали какой-либо текст при прохождении теста (точнее, скриншот не только этого окна, а всего экрана, включая Панель задач). Теперь, представьте, что вы не проходили тест, а переводили через интернет деньги:-). Все приведённые выше данные я увидел, проходя тест pcAudit без включённого файрволла. Полюбовавшись на всё это великолепие, не забудьте нажать на кнопку Delete pege! на этой веб-страничке, чтобы удалить эту информацию с сервера программы-теста.

Только вы не подумайте, что включённый и установленный на блокировку файрволл всегда может спасти вас от просмотра "Варианта тихого ужаса". Отнюдь, даже если вы запретите выход браузера в сеть совсем или полностью блокируете от выхода в сеть программу, в которой вы набирали текст (скажем, почтовик), то данный тест (или умный вирус-троян), не сможет отправить с вашего компьютера данные. Он (тест/вирус-троян) будет перебирать на вашем компьютере все программы и, добравшись до одной, единственной, которой выход в сеть разрешен, передаст/выпустит/сольёт в интернет конфиденциальные данные.

Так что... броди после этого по интернету без включённого файрволла, скачивай программы, устанавливай их, заполняй формы с паролями, входи в веб-интерфейс электронной почты, переводи деньги через онлайн сервисы, в общем, живи спокойно, уважаемый читатель, и ни о чём не волнуйся...

Мой ком. показал второй вариант

взял тут

3 октября у Adobe украли базу данных с личной информацией о почти трех миллионах ее пользователей и исходные коды некоторых продуктов. Этот взлом стал одним из самых масштабных за всю историю существования компании. Воровство данных в современном мире - давно не исключение из правил. Мы раскроем самые распространенные способы, к которым прибегают злоумышленники с целью поживиться вашим паролями, SMS, списком контактов и многим другим.

1. Поддельные точки доступа Wi-Fi В крупных городах нас везде окружают беспроводные сети с доступом в Интернет, и многие из них не запаролены, то есть можно пользоваться ими прямо со своего смартфона. Но кто знает, что на самом деле кроется за такими сетями? Хакеры часто создают поддельные сети и потом выуживают пароли и другие важные сведения из трафика, передаваемого мобильным устройством. А передается все это чаще всего безо всякой шифровки, что значительно упрощает хакерам жизнь.

2. Кража cookies Всем известно, что такое файлы cookies, но мало кто знает, какую опасность они в себе таят. Фактически, можно стащить с компьютера, планшета или смартфона эти маленькие текстовые документы и получить подробные сведения о паролях пользователей к различным веб-сайтам. В данном случае не помогут даже системы шифрования – нередки случаи, когда такая защита обходилась без особого труда.

3. Подмена имени файла Это классический метод, применяемый еще с конца прошлого века, но, как ни странно, до сих пор очень действенный. Суть заключается в том, чтобы заставить пользователя скачать вредоносное ПО под видом хорошей и нужной ему программы. Вирус, троян или тому подобное malware сделает то, что ему предписано разработчиком и отошлет ему украденные нужные сведения. В этом случае пригодится хороший антивирус со свежими базами.

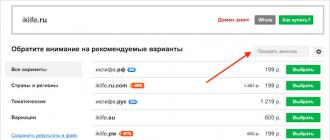

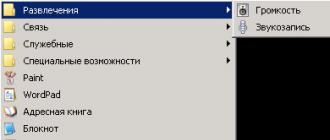

4. Malware под видом стандартных приложений Еще один способ запуска вредоносного ПО, но уже на десктопах и ноутбуках - это фальшивые стандартные приложения. Системы Windows при поиске определенного файла всегда начинают искать с корневых каталогов. Скажем, если нам нужен штатный калькулятор calc.exe, запрятанный в недрах папки Windows, то его поиски начнутся с корня диска С. И если положить туда поддельный calc.exe, то он будет обнаружен первым, а пользователь по незнанию запустит его. Последствия запуска могут быть очень печальными. Разумеется, это лишь пример.

5. Подделка файла Hosts Это очень распространенный способ кражи паролей. Если вы вводите адрес vk.com в браузере, то при стандартном файле hosts вас перенаправит на сайт социальной сети «Вконтакте». А если hosts изменен злоумышленниками, то вы попадете на совершенно левый сайт с формой для авторизации как в «Вконтакте». Вписанные в нее логин и пароль тут же отправятся третьим лицам, и ваша страничка будет взломана.

То, что я сейчас читаю, для меня какая то невероятная информация. Сначала невероятной информацией было то, что оказывается можно красть информацию при помощи звука вентиляторов системного блока. . Но недавно специалистам из Исследовательского центра кибербезопасности (Cyber Security Research Center) университета Бен-Гуриона (Ben-Gurion University) удалось обнаружить еще один потенциальный источник утечки информации, которым является привычный всем нам светодиодный индикатор, отображающий активность жесткого диска компьютера.

Вот как это происходит...

Обычно компьютеры, выполняющие критичные операции или содержащие сверхсекретную информацию, в большинстве случаев защищают методом так называемого "воздушного барьера". Это означает, что этот компьютер не подключен сам, ни к другим компьютерам, подключенным к сетям, имеющим выход в Интернет. Это делает невозможным обычный хакерский взлом и для того, чтобы выудить информацию из недр такого компьютера, требуется прибегать к очень изощренным уловкам.

В своих исследованиях исследователи установили, что, запрограммировав определенным образом последовательность обращений программы к жесткому диску компьютера, можно заставить светодиодный индикатор активности мигать со скоростью около шести тысяч раз в секунду. Такой частоты вполне достаточно для передачи данных со скоростью до 4 тысяч бит в секунду. Конечно, передача одного мегабайта данных на такой скорости займет немногим более получаса, но для того, чтобы передать украденные сообщения, пароли, ключи шифрования и другую подобную информацию, потребуется совсем немного времени.

Для использования светодиода жесткого диска в качестве передатчика потребуется установка на атакуемый компьютер специальной программы-шпиона LED-it-GO, уже разработанной израильскими исследователями. В настоящее время работа этой системы была проверена на компьютерах, работающих под управлением операционной системы Linux, однако исследователи уверены, что точно таким же способом можно организовать похищение информации и с компьютеров под управлением Windows. Положительной чертой данного способа является то, что все люди уже давно привыкли к хаотичному миганию индикатора жесткого диска компьютера и вряд ли смогут заметить изменения в характере его работы. А модуляция свечения светодиода с частотой в несколько килогерц находится далеко за пределами возможностей восприятия глаза человека.

Но, обеспечение передачи информации через светодиод жесткого диска - это только половина процесса похищения информации. Вторую часть работы на себя может взять крошечный шпионский беспилотный летательный аппарат, оснащенный быстродействующей камерой и фотосенсорами. Объектив камеры может быть сфокусирован исключительно на светодиоде компьютера и тогда чувствительности датчиков будет достаточно для съема информации даже через тонированное стекло закрытого окна.

Для защиты от хищения информации подобным способом существует несколько вариантов. Самым простым вариантом является отключение светодиодного индикатора жесткого диска. Если в силу каких-либо причин это сделать нельзя, то можно расположить защищаемый компьютер так, чтобы его светодиоды не были видны со стороны любого окна данного помещения. И еще одним, более сложным вариантом, является использование специальной программы, осуществляющей обращения к жесткому диску через случайные промежутки времени, это, в свою очередь, создаст непреодолимые помехи для любой другой программы, пытающейся передать информацию через светодиод жесткого диска.

И, в качестве последней меры израильские исследователи советуют просто заклеить светодиодный индикатор куском непрозрачной ленты. Этот метод является яркой демонстрацией того, как распространенные и простые материалы, такие, как кусок обычной изоленты, могут оказать эффективное противодействие самым изощренным и современным шпионским технологиям.

То, что я сейчас читаю, для меня какая то невероятная информация. Сначала невероятной информацией было то, что оказывается можно красть информацию при помощи звука вентиляторов системного блока. . Но недавно специалистам из Исследовательского центра кибербезопасности (Cyber Security Research Center) университета Бен-Гуриона (Ben-Gurion University) удалось обнаружить еще один потенциальный источник утечки информации, которым является привычный всем нам светодиодный индикатор, отображающий активность жесткого диска компьютера.

Вот как это происходит...

Обычно компьютеры, выполняющие критичные операции или содержащие сверхсекретную информацию, в большинстве случаев защищают методом так называемого "воздушного барьера". Это означает, что этот компьютер не подключен сам, ни к другим компьютерам, подключенным к сетям, имеющим выход в Интернет. Это делает невозможным обычный хакерский взлом и для того, чтобы выудить информацию из недр такого компьютера, требуется прибегать к очень изощренным уловкам.

В своих исследованиях исследователи установили, что, запрограммировав определенным образом последовательность обращений программы к жесткому диску компьютера, можно заставить светодиодный индикатор активности мигать со скоростью около шести тысяч раз в секунду. Такой частоты вполне достаточно для передачи данных со скоростью до 4 тысяч бит в секунду. Конечно, передача одного мегабайта данных на такой скорости займет немногим более получаса, но для того, чтобы передать украденные сообщения, пароли, ключи шифрования и другую подобную информацию, потребуется совсем немного времени.

Для использования светодиода жесткого диска в качестве передатчика потребуется установка на атакуемый компьютер специальной программы-шпиона LED-it-GO, уже разработанной израильскими исследователями. В настоящее время работа этой системы была проверена на компьютерах, работающих под управлением операционной системы Linux, однако исследователи уверены, что точно таким же способом можно организовать похищение информации и с компьютеров под управлением Windows. Положительной чертой данного способа является то, что все люди уже давно привыкли к хаотичному миганию индикатора жесткого диска компьютера и вряд ли смогут заметить изменения в характере его работы. А модуляция свечения светодиода с частотой в несколько килогерц находится далеко за пределами возможностей восприятия глаза человека.

Но, обеспечение передачи информации через светодиод жесткого диска - это только половина процесса похищения информации. Вторую часть работы на себя может взять крошечный шпионский беспилотный летательный аппарат, оснащенный быстродействующей камерой и фотосенсорами. Объектив камеры может быть сфокусирован исключительно на светодиоде компьютера и тогда чувствительности датчиков будет достаточно для съема информации даже через тонированное стекло закрытого окна.

Для защиты от хищения информации подобным способом существует несколько вариантов. Самым простым вариантом является отключение светодиодного индикатора жесткого диска. Если в силу каких-либо причин это сделать нельзя, то можно расположить защищаемый компьютер так, чтобы его светодиоды не были видны со стороны любого окна данного помещения. И еще одним, более сложным вариантом, является использование специальной программы, осуществляющей обращения к жесткому диску через случайные промежутки времени, это, в свою очередь, создаст непреодолимые помехи для любой другой программы, пытающейся передать информацию через светодиод жесткого диска.

И, в качестве последней меры израильские исследователи советуют просто заклеить светодиодный индикатор куском непрозрачной ленты. Этот метод является яркой демонстрацией того, как распространенные и простые материалы, такие, как кусок обычной изоленты, могут оказать эффективное противодействие самым изощренным и современным шпионским технологиям.

В Как украсть информацию через индикатор жесткого диска

То, что я сейчас читаю, для меня какая то невероятная информация. Сначала невероятной информацией было то, что оказывается можно красть информацию при помощи звука вентиляторов системного блока. . Но недавно специалистам из Исследовательского центра кибербезопасности (Cyber Security Research Center) университета Бен-Гуриона (Ben-Gurion University) удалось обнаружить еще один потенциальный источник утечки информации, которым является привычный всем нам светодиодный индикатор, отображающий активность жесткого диска компьютера.

Вот как это происходит...

Обычно компьютеры, выполняющие критичные операции или содержащие сверхсекретную информацию, в большинстве случаев защищают методом так называемого "воздушного барьера". Это означает, что этот компьютер не подключен сам, ни к другим компьютерам, подключенным к сетям, имеющим выход в Интернет. Это делает невозможным обычный хакерский взлом и для того, чтобы выудить информацию из недр такого компьютера, требуется прибегать к очень изощренным уловкам.

В своих исследованиях исследователи установили, что, запрограммировав определенным образом последовательность обращений программы к жесткому диску компьютера, можно заставить светодиодный индикатор активности мигать со скоростью около шести тысяч раз в секунду. Такой частоты вполне достаточно для передачи данных со скоростью до 4 тысяч бит в секунду. Конечно, передача одного мегабайта данных на такой скорости займет немногим более получаса, но для того, чтобы передать украденные сообщения, пароли, ключи шифрования и другую подобную информацию, потребуется совсем немного времени.

Для использования светодиода жесткого диска в качестве передатчика потребуется установка на атакуемый компьютер специальной программы-шпиона LED-it-GO, уже разработанной израильскими исследователями. В настоящее время работа этой системы была проверена на компьютерах, работающих под управлением операционной системы Linux, однако исследователи уверены, что точно таким же способом можно организовать похищение информации и с компьютеров под управлением Windows. Положительной чертой данного способа является то, что все люди уже давно привыкли к хаотичному миганию индикатора жесткого диска компьютера и вряд ли смогут заметить изменения в характере его работы. А модуляция свечения светодиода с частотой в несколько килогерц находится далеко за пределами возможностей восприятия глаза человека.

Но, обеспечение передачи информации через светодиод жесткого диска - это только половина процесса похищения информации. Вторую часть работы на себя может взять крошечный шпионский беспилотный летательный аппарат, оснащенный быстродействующей камерой и фотосенсорами. Объектив камеры может быть сфокусирован исключительно на светодиоде компьютера и тогда чувствительности датчиков будет достаточно для съема информации даже через тонированное стекло закрытого окна.

Для защиты от хищения информации подобным способом существует несколько вариантов. Самым простым вариантом является отключение светодиодного индикатора жесткого диска. Если в силу каких-либо причин это сделать нельзя, то можно расположить защищаемый компьютер так, чтобы его светодиоды не были видны со стороны любого окна данного помещения. И еще одним, более сложным вариантом, является использование специальной программы, осуществляющей обращения к жесткому диску через случайные промежутки времени, это, в свою очередь, создаст непреодолимые помехи для любой другой программы, пытающейся передать информацию через светодиод жесткого диска.

И, в качестве последней меры израильские исследователи советуют просто заклеить светодиодный индикатор куском непрозрачной ленты. Этот метод является яркой демонстрацией того, как распространенные и простые материалы, такие, как кусок обычной изоленты, могут оказать эффективное противодействие самым изощренным и современным шпионским технологиям.

источники