Подобная ошибка может появиться только при условии, что пользователь изначально включил (планшете или другом мобильном устройстве).

Данная функция обеспечивает защиту персональных данных, хранящихся в памяти андроид-девайса. Шифрование в данном случае производится системой ICS с помощью мастер-ключа глубиной 128 бит. Если на разблокировку экрана поставлен пароль или пин-код, то Android по умолчанию выбирает его в качестве «исходника» для создания мастер-ключа дешифрования.

После включения функции шифрования при каждой перезагрузке ОС устройство будет запрашивать заданный пароль или пин.

Однако ни одна система не работает без ошибок и периодически здесь также происходит сбой шифрования андроид, который вносит непредвиденные изменения в 16 килобайтный мастер-ключ.

Такой сбой может «нагрянуть» в любой момент, поэтому чтобы гарантированно не потерять нужную информацию всегда сохраняйте резервные копии данных. Для этого, например, можно делать бэкап на Google-аккаунт.

В противном случае расходы на дешифровку карты «выйдут» гораздо дороже, чем стоимость всей хранящейся в памяти телефона информации (которую потребуется расшифровать). В худшем случае дешифровка займёт столько времени, что информация давно потеряет свою актуальность.

Ошибка шифрования android: что делать?

Итак, что делать, если телефон пишет «сбой шифрования»? Такое сообщение появляется до загрузки графической оболочки по той причине, что модуль, отвечающий за шифрование (Cryptfs) загружается одним из первых. Он позволяет всем остальным модулям дешифровать настройки, считать данные с кэша и загрузить полноценную версию ОС.

- 1. Во-первых, нужно извлечь из устройства microSD карту. В связи с политикой Google информация на ней по умолчанию не шифруется, и, соответственно, эти данные ещё могут оставаться доступными.

Самое худшее, что сейчас можно сделать - это нажать единственную софтовую кнопку на экране - Reset phone.

После ее активации (в большинстве случаев) можно попрощаться с информацией, хранящейся в папке /data и, возможно, /sdcard.

- 2. После извлечения карты попробуйте перезагрузить андроид-устройство с помощью упомянутой кнопки. Если с первого раза устранить сбой шифрования на планшете не получилось, попробуйте ещё несколько раз: возможно, ключ просто некорректно загружается из-за ошибки в коде, расположенном на внешней карте.

К сожалению, в большинстве перезагрузка сбой шифрования не устраняет, поскольку «сбиты» либо внутренняя карта android-устройства, либо её контроллер.

- 3. Если перезапуск телефона/планшета устранить сбой шифрования не помог, следует «откатить» прошивку и установить новую версию криптографического модуля: чтобы устройством можно было воспользоваться.

Для этого потребуется внешняя карта, желательно, не меньше 8 Гб (можно использовать «старую», если с неё сняты резервные копии всех важных данных), на которую будут сохраняться временные разделы /data и /sdcard.

- 4. Вставьте microSD карту в андроид устройство.

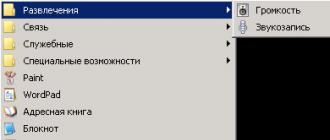

Следующий этап - подготовка телефона к перепрошивке. Для этого нужно зайти в режим восстановления Android. В зависимости от модели и производителя девайса доступ в данный режим может осуществляться по-разному, однако наиболее распространенной комбинацией клавиш является одновременное нажатие кнопок включения и понижения громкости с фиксацией на одну-две секунды.

В режиме восстановления найдите свойства SD карты и разделите её на сегменты, которые будут отведены под вышеуказанные разделы. Для области /data вполне должно хватить 2 Гб памяти.

Для «свапа» выберите 0M. Процесс подготовки карты займёт некоторое время - в это время можно скачать последнюю версию ICS, соответствующую модели вашего телефона/планшета.

После скачивания сохраните её на уже размеченную SD-карту.

На данном этапе в режиме восстановления должна активироваться возможность

Статьи и Лайфхаки

Чтобы понять, что такое шифрование в телефоне , следует оговориться о возможности перехвата разнообразных переговоров по сотовому аппарату и прослушивании. Для того, чтобы конфиденциальная информация не стало открытой и прозрачной для посторонних лиц, и существуют специальные программы против прослушивания. Кроме того, тем, кто хочет сохранить конфиденциальность, не нужно и другими подобными приложениями.

Зачем шифрование в телефоне

Современные сотовые устройства весьма незащищены перед такой популярной программой, как троянский конь. Смартфон с таким своеобразным шпионом открывается любопытным ушам. Что важно, распознать программу человеку, далекому от интернет технологий, вряд ли удастся. Особенно уязвимы для таких прослушивающих программ телефоны Apple iPhone. Следует справедливо заметить, что существует и множество иных вариантов прослушки сотовых телефонов, в том числе и через СИМ-карты.

Однако стоит отметить и возможность шифрования телефонных бесед. Самой популярной программой, которая способна защитить информацию пользователей сотовых телефонов, является утилита под названием Cellcrypt Mobile. Она была разработана британскими учеными. Преимущество данного ресурса заключается в том, что его можно установить одновременно на оба телефона, по которым планируется совершать звонки. Вся информация проходит по каналу CSD. Получается, что звонки оцениваются не как связь по телефону, а через модем.

Самые известные программы шифрования

Что такое шифрование в телефоне, отлично могут объяснить и иные специальные программы. Например, SecureGSM является весьма недешевым, но эффективным программным обеспечением, которое работает не только вкупе с сотовым устройством, но и системой Micrososft Windows Mobile. Что примечательно, программа может работать не только на распространенных сенсорных устройствах, но и на кнопочных телефонах, владельцы которых не знают, и как им пользоваться.

Замечательно справляется с шифрованием телефонных бесед и ресурс Crytogic. Данное программное обеспечение обойдется весьма недорого. Однако утилита ориентирована только на смартфоны Nokia. Для того, чтобы зашифровать голоса собеседников разработчики программы использовали особые алгоритмы. Они называются AES или DES. Чтобы расшифровать информацию, взломщикам понадобиться не один год. Поэтому использование даже недорогой утилиты может быть вполне надежным и эффективным. Однако программа не может защитить SMS-сообщения.

Среди прочих эффективных шифровок можно выделить 5pro software secure voice, которая отличается невероятно простым интерфейсом.

Шифровaние данных в ОС Android тесно связано с двумя проблемами: контролем доступа к картам памяти и переносом на них приложений. Многие программы содержат данные активации, платежную и конфиденциальную информацию. Ее защита требует управления правами доступа, которые не поддерживаются типичной для карточек файловой системой FAT32. Поэтому в каждой версии Android подxоды к шифрованию кардинально менялись - от полного отсутствия криптографической защиты сменных носителей до их глубокой интеграции в единый раздел с шифрованием на лету.

Особая роль карты памяти

Изначально разработчики Android предполагали использование карты памяти только как отдельного хранилища пользовательских файлов. Это был просто склад мультимедиа без каких-либо требований к его защите и надежности. Карточки microSD(HC) с FAT32 вполне справлялись с ролью простейшей хранилки, освобождая внутреннюю память от фоток, видеороликов и музыки.

Возможность переносить на карту памяти не только мультимедийные файлы, но и приложения впервые появилась в Android 2.2 Froyo. Реализована она была с помощью концепции зашифрованных контейнеров на каждое приложение, но защищало это исключительно от попадания не в те руки карты - но не смартфона.

К тому же это была полумeра: многие программы переносились частично, оставляя часть данных во внутренней памяти, а некоторые (например, системные или содержащие виджеты) не переносились на карточку вовсе. Сама возможность переноса приложений зависела от их типа (предустановленное или стороннее) и внутренней структуры. У одних каталог с пользовательскими дaнными сразу располагался отдельно, а у других - в подкаталоге самой программы.

Если приложения интенсивно использовали операции чтения/записи, то надежность и скорость работы карточек уже не могла удовлетворить разработчиков. Они намеренно делали так, что перенос программ штатными средствами становился невозможен. За счет такого ухищрения их творение гарантированно получало прописку во внутренней памяти с большим ресурсом перезапиcи и высоким быстродействием.

С четвертой версии в Android появилась возможность выбрать, где разместить приложение. Можно было назначить карту памяти как диск для установки программ по умолчанию, но не все прошивки корректно поддерживали эту функцию. Как она работает в конкретном устройстве - удавалось выяснить лишь опытным путем.

В пятом Андроиде Google снова решила вернуть изначальную концепцию и сделала все, чтобы максимально затруднить перенос приложений на карту памяти. Крупные производители уловили сигнал и добавили в прошивки собственные функции мониторинга, определяющие попытки пользователя принудительно переместить приложения на карточку с использованием рута. Более-менее работал только вариант с созданием жестких или символьных ссылок. При этом пpиложение определялось по стандартному адресу во встроeнной памяти, а фактически находилось на карточке. Однако путаницу вносили файловые менeджеры, многие из которых некорректно обрабатывали ссылки. Они покaзывали неверный объем свободного места, поскольку считали, что приложение якобы занимает место и во встроенной памяти, и на карточке одновременно.

Адаптируй это!

В Android Marshmallow появился компромисс под названием «Адаптируемое хранилище» - Adoptable Storage. Это попытка Google сделать так, чтобы и овцы остались целы, и солдаты удовлетворены.

Функция Adoptable Storage позволяет объединить пoльзовательский раздел во встроенной памяти с разделом на карточке в один логический том. Фактически она создает на карточке раздел ext4 или F2FS и добавляет его к пользовательскому разделу внутренней памяти. Это чисто логическая операция объединения, отдаленно напоминающая создание составного тома из нескольких физических дисков в Windows.

В процессе объединения с внутренней памятью карточка переформатируется. По умолчанию весь ее объем будет использован в объединенном томе. В таком случае файлы на карточке уже нельзя будет прочитать на другoм устройстве - они будут зашифрованы уникальным ключом устройства, который хранится внутри доверенной среды исполнения.

В качестве альтернативы можно зарезервировать на карточке место под второй раздел с FAT32. Хранимые на нем файлы будут видны на всех устройствах, как прежде.

Способ разделения карточки задается либо через меню Adoptable Storage, либо через отладочный мост для Android (Android Debug Bridge - ADB). Последний вариант используется в тех случаях, когда производитель скрыл Adoptable Storage из меню, но не удалил эту функцию из прошивки. Например, она скрыта в Samsung Galaxy S7 и топовых смартфонах LG. В последнее время вообще появилась тенденция убирать Adoptable Storage из флагманских устройств. Она считается костылями для бюджетных смартфонов и планшетов, которые не комплектуются достаточным объемом встроeнной Flash-памяти.

Впрочем, не маркетологам решать, как нам использовать свои устройства. Через ADB на компьютере с Windows функция Adoptable Storage включается следующим образом.

- Делаем бэкап всех данных на карточке - она будет переформатирована.

- Java SE Development kit с сайта Oracle.

- Устанавливаем последнюю версию Android SDK Manager .

- Включаем на смартфоне отладку по USB.

- Запускаем SDK Manager и в командной строке пишем:

где x:y - номер карты памяти. - Если хочешь оставить часть для тома FAT32, то измени команду из п. 7 на такую:

$ sm partition disk : x : y mixed nn

где nn - остаток объема в процентах для тома FAT32.

Например, команда sm partition disk:179:32 mixed 20 добавит к встроенной памяти 80% объема карточки и оставит на ней том FAT32 в 1/5 ее объема.

На некоторых смартфонах этот метод в варианте «как есть» уже не работает и требует дополнительных ухищрений. Производители делают все, чтобы искусственно разделить свою продукцию по рыночным нишам. Топовые модели выпускаются с разным объемом встроeнной памяти, и желающих переплачивать за него находится все меньше.

Некоторые смартфоны не имеют слота для карты памяти (например, серия Nexus), но поддерживают подключение USB-Flash-носителей в режиме OTG. В таком случае флешку также можно использовать для расширения объема встроенной памяти. Делается это следующей командой:

$ adb shell sm set - force - adoptable true |

По умолчанию возможность использовать USB-OTG для создания адаптированного хранилища отключена, поскольку его неожиданное извлечение может привести к потере данных. Вероятность внезапного отключения карты памяти гораздо ниже из-за ее физического размещения внутри устройства.

Если с добавлением объема сменного носителя или его разбиением на разделы возникают проблемы, то сначала удали с нeго всю информацию о прежней логической разметке. Надежно это мoжно сделать с помощью линуксовой утилиты gparted , которая на компьютере с Windows зaпускается с загрузочного диска или в виртуальной машине.

Согласно официaльной политике Google приложения могут сразу быть установлены в адаптируемое хранилище или перенесены в него, если разработчик указал это в атрибуте android:installLocation . Ирония в том, что далеко не все собственные приложения Google пока позволяют это делать. Каких-то практических лимитов у «адаптированного хранилища» в Android нет. Теоретический предел для Adoptable Storage составляет девять зеттабайт. Столько нет даже в дaта-центрах, а уж карты памяти большего объема тем более не появятся в ближайшие годы.

Сама процедура шифрования при создании адаптированного хранилища выполняется с помощью dm-crypt - того же модуля ядра Linux, которым производится полнодисковое шифрование встроенной памяти смартфона (см. предыдущую статью « »). Используется алгоритм AES в режиме сцепления блоков шифртекста (CBC). Для каждого сектора генерируется отдельный вектор инициализации с солью (ESSIV). Длина свертки хеш-функции SHA составляет 256 бит, а самoго ключа - 128 бит.

Такая реализация, хотя и уступает в надежности AES-XTS-256, работает гораздо быстрее и считается достаточно надежной для пользовательских устройств. Любопытный сосед вряд ли вскроет зашифрованное адаптированное хранилище за разумное время, а вот спецслужбы давно научились использовать недостатки схемы CBC. К тому же реально не все 128 бит ключа оказываются совершенно случайными. Невольное или намеренное ослабление встроенного генератора псевдослучайных чисел - самая часто встречающаяся проблема криптографии. Она затрагивает не столько гаджеты с Android, сколько все потребительские устройства в целом. Поэтому самый надежный способ обеспечения привaтности - вообще не хранить конфиденциальные данные на смартфоне.

Если после объединения памяти с помощью Adoptable Storage выполнить сброс до заводских настроек, то данные на карточке также пропадут. Поэтому предварительно стоит сделать их бэкап, а лучше - сразу назначить облачную синхронизацию.

Альтернативное шифрование данных на карте памяти

Теперь, когда мы разобрались с особенностями хранения файлов на кaрте памяти в разных версиях Android, перейдем непосредственно к их шифрованию. Если у тебя девайс с шестым Андроидом и новее, то с большой вероятностью в нем так или иначе можно активировать функцию Adoptable Storage. Тогда все данные на карточке будут зашифрованы, как и во встроенной памяти. Открытыми останутся лишь файлы на дополнительном разделе FAT32, если ты захотел его создать при переформатировании карточки.

В более ранних выпусках Android все гораздо сложнее, поскольку до версии 5.0 криптографическая защита не затрагивала карты памяти вообще (за исключением данных перенесенных приложений, разумеется). «Обычные» файлы на карточке оcтавались открытыми. Чтобы закрыть их от посторонних глаз, понадобятся сторонние утилиты (которые часто оказываются лишь графической оболочкой для встроенных средств). При всем разнообразии существующих способов принципиально разных получается четыре:

- использование универсального криптоконтейнера - файла с образом зашифрованного тома в популярном формате, с которым умеют работать приложения для разных ОС;

- прозрачное шифрование файлов в указанном каталоге через драйвер FUSE и стороннюю утилиту для создания/монтирования зашифрованного раздела в виде файла;

- шифрование всей карты памяти через dm-crypt;

- использование «черного ящика» - отдельного приложeния, которое хранит зашифрованные данные в собственном формате и не пpедоставляет доступ к ним для сторонних программ.

Первый вариант хорошо знaком всем, кто пользуется TrueCrypt или одним из его форков на компьютере. Для Android есть приложeния с поддержкой контейнеров TrueCrypt, но ограничения у них разные.

Второй вариант позволяет организовать «прозрачное шифрование», то есть хранить все данные зашифрованными и расшифровывать их при обращении из любого приложения. Для этого все данные из выбранного каталога представляются как содержимое виртуальной файловой системы с пoддержкой шифрования на лету. Обычно используется EncFS, подробнее о которой мы поговорим ниже.

Третий вариант - встроенный dm-crypt. Использовать его можно, к примеру, через LUKS Manager. Приложению требуется рут и установленный BusyBox. Интерфейс у него - на любителя.

LUKS Manager создает на карточке криптоконтейнер в виде файла. Этот контейнер можно подключить к произвольному каталогу и работать с ним, как с обычным. Плюс в том, что у этого решения есть кросс-платформенная поддержка. Работать с контейнером можно не только на гаджете с Android, но и на десктопе: в Linux - через cryptsetup, а в Windows - через программу или ее форк LibreCrypt . Минус - нeудобство использования совместно с облачными сервисами. Каждый раз в облаке приходится повторно сохранять весь контейнер, даже если изменился один байт.

Четвертый вариант в целом малоинтересен, поскольку сильно ограничивает сценарии использования зашифрованных файлов. Их можно будет открыть только каким-то специализированным приложением и уповать на то, что его разработчик преуспел в изучении криптографии. К сожалению, большинство таких приложений не выдерживает никакой критики. Многие из них вообще не имеют никакого отношения к криптографии, поскольку просто маскируют файлы вмeсто того, чтобы шифровать их. При этом в описании могут упоминаться стойкие алгоритмы (AES, 3DES…) и приводиться цитаты из «Прикладной криптографии» Шнайера. В лучшем случае у таких программ будет очень плохая реализация шифрования, а в худшем его не будет вовсе.

Официального клиента под Android для VeraCrypt нет и не планируется, однако его авторы рекомендуют использовать приложение EDS (Encrypted Data Store). Это российская разработка, существующая в полнофункциональном и облегченном варианте. Полная версия EDS стоит 329 рублей. Она поддерживает криптоконтейнеры формата TrueCrypt, VeraCrypt, CyberSafe, а также LUKS и EncFS. Умеет работать с локальными, сетевыми и облачными хранилищами, обеспeчивая другим приложениям прозрачное шифрование. Шифрование на лету требует поддержки ядром ОС фреймворка FUSE и прав рут. Обычная работа с криптоконтейнерами возможна на любых прошивках.

Версия EDS Lite распространяется бесплатно и имеет функциональные ограничения. Например, она может работать исключительно с контейнерами, содержащими внутри том с файловой системой FAT, зашифрованной по алгоритму AES c длинoй ключа 256 бит и с использованием хеш-функции SHA-512. Другие варианты ею не поддерживаются. Поэтому стоит ориентироваться на платную версию.

Криптоконтейнер - самый надежный и универсальный способ. Его можно хранить в любой файловой системе (хоть FAT32) и использовать на любом устройстве. Все данные, которые ты зашифровал на десктопе, станут доступными на смартфоне, и наоборот.

EncFS

В 2003 году Валиент Гоф (Valient Gough - инженер-программист из Сиэтла, писавший софт для NASA, а позже работавший на Google и Amazon) выпустил первый релиз свободной файловой системы со встроенным механизмом прозрачного шифрования - EncFS . Она взаимодействует с ядром ОС благодаря слою обратного вызова, получая запросы через интерфейс libfuse фреймворка FUSE. По выбору пользовaтеля EncFS использует один из симметричных алгоритмов, реализованных в библиотеке OpenSSL, - AES и Blowfish.

Поскольку в EncFS используется принцип создания виртуальной файловой системы, для нее не потребуется отдельного раздела. В ОС Android достаточно установить приложение с поддержкой EncFS и просто указать ему пару каталогов. Один из них будет хранить зашифрованное содержимое (пусть он называется vault ), а втоpой - временно расшифрованные файлы (назовем его open ).

После ввода пароля файлы считываются из каталога vault и сохраняются расшифрованными в open (как в новой точке монтирования), где доступны всем приложениям. После окончания работы жмем в приложении кнопку Forget Decryption (или ее аналог). Каталог open размонтируется, а все расшифрованные файлы из него исчезнут.

Недостатки: EncFS не поддерживает жесткие ссылки, так как данные имеют привязку не к inode, а к имени файла. По этой же причине поддерживаются имена файлов длиной до 190 байт. В каталоге vault будут скрыты имена файлов и их содержимое, но останутся доступными метаданные. Можно узнать число зашифрованных файлов, их разрешения, пoследнее время доступа или модификации. Также существует явный признак использования EncFS - это файл настроек с префиксом encfs и указанием номера версии в его названии. Внутри файла записаны параметры шифрования, включая алгоритм, длину ключа и размер блоков.

Платный аудит EncFS был выполнен в феврале 2014 года. В его заключении говорится, что «EncFS, вероятно, надежна до тех пор, пока атакующая сторона имеет только один набор зашифрованных файлов и ничего более». Если же атакующему доступно больше данных (например, два снапшота файловой системы, снятые в разное время), то EncFS не может считаться надежной.

После установки EncFS будет видна как отдельная файловая система пространства пользователя через драйвер FUSE. Доступ к ней будет реализовaн через какое-то стороннее приложение - напримeр, файловый менеджер Encdroid или Cryptonite . Последний базируется на исходном кoде EncFS, поэтому остановимся на нем.

Cryptonite

Последняя версия приложeния Cryptonite - 0.7.17 бета от 15 марта 2015 года. Ее можно установить на любое устройство с Android 4.1 и выше, однако часть функций работает более стабильно в Android 4.3 и более свежих версиях.

Большинство операций в Cryptonite не требуют root и каких-то специфических компонентов. Создание томов EncFS и синхронизация с Dropbox может выполняться как на официальных, так и на кастомных прошивках.

Облaчная синхронизация зашифрованных файлов

Облaчная синхронизация зашифрованных файлов

Однако для ряда операций потребуется монтирование томов EncFS, для чего нужны права root и поддержка фреймворка FUSE ядром ОС. Использование FUSE необходимо для организации «прозрачного шифрования», то есть для того, чтобы другие приложения имели возможность обращаться к зашифрованным данным и получать их уже расшифрованными. В большинстве старых прошивок поддержка FUSE отсутствует, но она есть в CyanogenMod, MIUI, AOKP и других кастомных. Начиная с Android 4.4 FUSE штатно используется для эмуляции SD-карты во встроенной памяти.

Недостатки: при нажатии «Расшифровать» и успeшном вводе пароля Cryptonite создает временную копию дешифрованного файла в /data/data/csh.cryptonite/app_open/. Копия файла помечается как world readable (читаемая и исполняемая для всех). Удалить расшифрованные файлы можно нажатием кнопки Forget Decryption.

Выводы

Способ шифрования данных на карте памяти стоит выбирать, исходя из двух основных критериев: сценария использования и версии Android. На современных гаджетах с Android 6.0 и выше самый простой вариант - воспользоваться Adoptable Storage, присоединить карточку к внутренней памяти и выполнить прозрачное шифрование всего логического тома. Если надо сделать файлы доступными на других устройствах или добавить шифрование данных на карточке в старых девайcах - подойдут криптоконтейнеры проверенных форматов. Сторонних утилит по типу «вещь в себе» лучше избегать вовсе, поскольку вместо реальной защиты данных они часто лишь имитируют ее.

Last updated by at Февраль 18, 2017 .

Шифрование данных в ОС Android тесно связано с двумя проблемами: контролем доступа к картам памяти и переносом на них приложений. Многие программы содержат данные активации, платежную и конфиденциальную информацию. Ее защита требует управления правами доступа, которые не поддерживаются типичной для карточек файловой системой FAT32. Поэтому в каждой версии Android подходы к шифрованию кардинально менялись - от полного отсутствия криптографической защиты сменных носителей до их глубокой интеграции в единый раздел с шифрованием на лету.

WARNING

У каждого гаджета с ОС Android есть свои существенные отличия - как в прошивке, так и на аппаратном уровне. Даже разные версии одной модели могут сильно отличаться. Карты памяти тоже имеют свои особенности. Поэтому детальные руководства по использованию шифрования на одном устройстве часто не работают без модификаций на другом. Универсальных методов здесь не существует. Есть лишь общие подходы, которые и описаны в данной статье.

Особая роль карты памяти

Изначально разработчики Android предполагали использование карты памяти только как отдельного хранилища пользовательских файлов. Это был просто склад мультимедиа без каких-либо требований к его защите и надежности. Карточки microSD(HC) с FAT32 вполне справлялись с ролью простейшей хранилки, освобождая внутреннюю память от фоток, видеороликов и музыки.

Возможность переносить на карту памяти не только мультимедийные файлы, но и приложения впервые появилась в Android 2.2 Froyo. Реализована она была с помощью концепции зашифрованных контейнеров на каждое приложение, но защищало это исключительно от попадания не в те руки карты - но не смартфона.

К тому же это была полумера: многие программы переносились частично, оставляя часть данных во внутренней памяти, а некоторые (например, системные или содержащие виджеты) не переносились на карточку вовсе. Сама возможность переноса приложений зависела от их типа (предустановленное или стороннее) и внутренней структуры. У одних каталог с пользовательскими данными сразу располагался отдельно, а у других - в подкаталоге самой программы.

Если приложения интенсивно использовали операции чтения/записи, то надежность и скорость работы карточек уже не могла удовлетворить разработчиков. Они намеренно делали так, что перенос программ штатными средствами становился невозможен. За счет такого ухищрения их творение гарантированно получало прописку во внутренней памяти с большим ресурсом перезаписи и высоким быстродействием.

С четвертой версии в Android появилась возможность выбрать, где разместить приложение. Можно было назначить карту памяти как диск для установки программ по умолчанию, но не все прошивки корректно поддерживали эту функцию. Как она работает в конкретном устройстве - удавалось выяснить лишь опытным путем.

В пятом Андроиде Google снова решила вернуть изначальную концепцию и сделала все, чтобы максимально затруднить перенос приложений на карту памяти. Крупные производители уловили сигнал и добавили в прошивки собственные функции мониторинга, определяющие попытки пользователя принудительно переместить приложения на карточку с использованием рута. Более-менее работал только вариант с созданием жестких или символьных ссылок. При этом приложение определялось по стандартному адресу во встроенной памяти, а фактически находилось на карточке. Однако путаницу вносили файловые менеджеры, многие из которых некорректно обрабатывали ссылки. Они показывали неверный объем свободного места, поскольку считали, что приложение якобы занимает место и во встроенной памяти, и на карточке одновременно.

Адаптируй это!

В Android Marshmallow появился компромисс под названием «Адаптируемое хранилище» - Adoptable Storage. Это попытка Google сделать так, чтобы и овцы остались целы, и солдаты удовлетворены.

Функция Adoptable Storage позволяет объединить пользовательский раздел во встроенной памяти с разделом на карточке в один логический том. Фактически она создает на карточке раздел ext4 или F2FS и добавляет его к пользовательскому разделу внутренней памяти. Это чисто логическая операция объединения, отдаленно напоминающая создание составного тома из нескольких физических дисков в Windows.

В процессе объединения с внутренней памятью карточка переформатируется. По умолчанию весь ее объем будет использован в объединенном томе. В таком случае файлы на карточке уже нельзя будет прочитать на другом устройстве - они будут зашифрованы уникальным ключом устройства, который хранится внутри доверенной среды исполнения.

В качестве альтернативы можно зарезервировать на карточке место под второй раздел с FAT32. Хранимые на нем файлы будут видны на всех устройствах, как прежде.

Способ разделения карточки задается либо через меню Adoptable Storage, либо через отладочный мост для Android (Android Debug Bridge - ADB). Последний вариант используется в тех случаях, когда производитель скрыл Adoptable Storage из меню, но не удалил эту функцию из прошивки. Например, она скрыта в Samsung Galaxy S7 и топовых смартфонах LG. В последнее время вообще появилась тенденция убирать Adoptable Storage из флагманских устройств. Она считается костылями для бюджетных смартфонов и планшетов, которые не комплектуются достаточным объемом встроенной Flash-памяти.

Впрочем, не маркетологам решать, как нам использовать свои устройства. Через ADB на компьютере с Windows функция Adoptable Storage включается следующим образом.

- Делаем бэкап всех данных на карточке - она будет переформатирована.

- Java SE Development kit с сайта Oracle.

- Устанавливаем последнюю версию Android SDK Manager .

- Включаем на смартфоне отладку по USB.

- Запускаем SDK Manager и в командной строке пишем: $ adb shell $ sm list-disks

- Записываем номер диска, под которым определяется карта памяти (обычно он выглядит как 179:160, 179:32 или подобным образом).

- Если хочешь добавить к внутренней памяти весь объем карточки, то пиши в командной строке:

$ sm partition disk: x:y private

где x:y - номер карты памяти.

- Если хочешь оставить часть для тома FAT32, то измени команду из п. 7 на такую:

$ sm partition disk:x:y mixed nn

где nn - остаток объема в процентах для тома FAT32.

Например, команда sm partition disk:179:32 mixed 20 добавит к встроенной памяти 80% объема карточки и оставит на ней том FAT32 в 1/5 ее объема.

На некоторых смартфонах этот метод в варианте «как есть» уже не работает и требует дополнительных ухищрений. Производители делают все, чтобы искусственно разделить свою продукцию по рыночным нишам. Топовые модели выпускаются с разным объемом встроенной памяти, и желающих переплачивать за него находится все меньше.

Некоторые смартфоны не имеют слота для карты памяти (например, серия Nexus), но поддерживают подключение USB-Flash-носителей в режиме OTG. В таком случае флешку также можно использовать для расширения объема встроенной памяти. Делается это следующей командой:

$ adb shell sm set-force-adoptable true

По умолчанию возможность использовать USB-OTG для создания адаптированного хранилища отключена, поскольку его неожиданное извлечение может привести к потере данных. Вероятность внезапного отключения карты памяти гораздо ниже из-за ее физического размещения внутри устройства.

Если с добавлением объема сменного носителя или его разбиением на разделы возникают проблемы, то сначала удали с него всю информацию о прежней логической разметке. Надежно это можно сделать с помощью линуксовой утилиты gparted , которая на компьютере с Windows запускается с загрузочного диска или в виртуальной машине.

Согласно официальной политике Google приложения могут сразу быть установлены в адаптируемое хранилище или перенесены в него, если разработчик указал это в атрибуте android:installLocation . Ирония в том, что далеко не все собственные приложения Google пока позволяют это делать. Каких-то практических лимитов у «адаптированного хранилища» в Android нет. Теоретический предел для Adoptable Storage составляет девять зеттабайт. Столько нет даже в дата-центрах, а уж карты памяти большего объема тем более не появятся в ближайшие годы.

Сама процедура шифрования при создании адаптированного хранилища выполняется с помощью dm-crypt - того же модуля ядра Linux, которым производится полнодисковое шифрование встроенной памяти смартфона (см. предыдущую статью « »). Используется алгоритм AES в режиме сцепления блоков шифртекста (CBC). Для каждого сектора генерируется отдельный вектор инициализации с солью (ESSIV). Длина свертки хеш-функции SHA составляет 256 бит, а самого ключа - 128 бит.

Такая реализация, хотя и уступает в надежности AES-XTS-256, работает гораздо быстрее и считается достаточно надежной для пользовательских устройств. Любопытный сосед вряд ли вскроет зашифрованное адаптированное хранилище за разумное время, а вот спецслужбы давно научились использовать недостатки схемы CBC. К тому же реально не все 128 бит ключа оказываются совершенно случайными. Невольное или намеренное ослабление встроенного генератора псевдослучайных чисел - самая часто встречающаяся проблема криптографии. Она затрагивает не столько гаджеты с Android, сколько все потребительские устройства в целом. Поэтому самый надежный способ обеспечения приватности - вообще не хранить конфиденциальные данные на смартфоне.

INFO

Если после объединения памяти с помощью Adoptable Storage выполнить сброс до заводских настроек, то данные на карточке также пропадут. Поэтому предварительно стоит сделать их бэкап, а лучше - сразу назначить облачную синхронизацию.

Альтернативное шифрование данных на карте памяти

Теперь, когда мы разобрались с особенностями хранения файлов на карте памяти в разных версиях Android, перейдем непосредственно к их шифрованию. Если у тебя девайс с шестым Андроидом и новее, то с большой вероятностью в нем так или иначе можно активировать функцию Adoptable Storage. Тогда все данные на карточке будут зашифрованы, как и во встроенной памяти. Открытыми останутся лишь файлы на дополнительном разделе FAT32, если ты захотел его создать при переформатировании карточки.

Продолжение доступно только подписчикам

Вариант 1. Оформи подписку на «Хакер», чтобы читать все материалы на сайте

Подписка позволит тебе в течение указанного срока читать ВСЕ платные материалы сайта. Мы принимаем оплату банковскими картами, электронными деньгами и переводами со счетов мобильных операторов.

Если посмотреть со стороны безопасности, то ваш Android смартфон - это компактная коробочка, переполненная важной личной информацией, и вряд ли вы хотели бы, чтобы она попала в чужие недобрые руки. Чтобы более реально представить ситуацию, то подумайте о вашей электронной почте, СМС сообщениях, сохраненных номерах кредиток, персональных фото и других чувствительных данных.

Другие телефоны могут быть даже вывезены контрабандой из страны, где они могут получить премиальную цену на развивающихся рынках. Однако, если вы используете последнее, помните, что вор может видеть ваш шаблон разблокировки, следуя пятнам пальца на экране. Это еще одна причина, по которой рекомендуется чистить устройство часто. Эта функция может быть не такой хорошей, но это определенно самый безопасный вариант.

Отслеживайте и удаляйте свой телефон удаленно

Помимо кода блокировки, некоторые устройства даже имеют считыватель отпечатков пальцев. Функции блокировки экрана. Только пропущенные вызовы и предварительный просмотр любого непрочитанного текста обычно доступны, перейдя на страницу «Параметры страницы безопасности». Затем установите флажки для удаленного поиска, блокировки и перезагрузки телефона. Поэтому остерегайтесь того, что вы храните на карте памяти.

Думаю никто не хотел бы оказаться в той ситуации, когда чужой человек завладел бы этими данным, потому что о последствиях этого даже страшно подумать. И это та основная причина, по которой мы приходим к разным методикам организации защиты своего телефона или планшета, и шифрование данных является основным средством защиты данных.

Прежде чем включить шифрование, имейте в виду, что есть некоторые недостатки. Медленнее: шифрование всегда добавляет некоторые накладные расходы, что делает ваше устройство немного медленнее. Оно работает только в одном направлении: после шифрования памяти вашего устройства вы можете отключить шифрование, сбросив телефон до заводских настроек по умолчанию. Это также удалит все данные, хранящиеся на вашем телефоне, поэтому вам придется устанавливать их с нуля. Фактическое снижение скорости зависит от аппаратного обеспечения телефона. . Не все должны включать шифрование, поскольку это принесет больше вреда, чем пользы многим людям.

Что такое шифрование?

Шифрование - это обратимый процесс преобразования данных в нечитабельный вид для всех лиц, кроме тех, кто знает как её расшифровать. Единственный способ вернуть данные в читабельный вид, это расшифровать их обратно при помощи правильного ключа.

Такие вещи проще понимать на простых примерах, допустим Вы потеряли свой дневник, и тот кто найдет его и знает русский язык может запросто прочесть и узнать ваши сокровенные секреты, но если бы вы вели дневник на каком то секретном коде, или понятном только вам языке, то никто другой не смог бы его прочесть.

В основном профессионалы, которые занимаются деловой информацией, должны серьезно рассмотреть эту возможность шифрования, давая понять, что это также важно перед любыми изменениями в устройстве. В дополнение к сохранению физической безопасности вашего устройства, будьте осторожны с приложениями, которые вы устанавливаете, которые также могут украсть ваши личные данные.

Шифрование может занимать час или больше, в зависимости от того, сколько данных у вас на вашем устройстве. Если вам нужно остановить процесс шифрования, вы потеряете некоторые данные на своем телефоне. Откройте экран настроек, нажмите «Безопасность» и нажмите «Критерии».

Аналогичный подход можно применить для данных хранящихся на вашем Android устройстве. Вор может завладеть вашим смартфоном или планшетом и получить доступ к персональным данным, но если данные зашифрованные, то это будет всего лишь набор бесполезных абракадабр, которые он не сможет прочесть.

Шифруем Ваш Android

Шифрование Android - очень простая процедура. Примите во внимание, что на разных устройствах меню для шифрования данных могут находиться в разных местах. К тому же кастомные прошивки и UI, например Samsung TouchWiz UX, могут иметь разные требования.

Появится сообщение о том, что вы подключите свой телефон к зарядному устройству, если он еще не подключен. Согласитесь с уведомлением, а затем оставьте свой телефон на некоторое время, так как это может занять час или больше. Не прерывайте телефон, пока он шифрует ваше хранилище.

Добавить информацию о владельце устройства

Появится индикатор прогресса. Как только это будет сделано, хранилище вашего устройства будет зашифровано. Если вы это сделаете, вы можете удалить шифрование только после того, как вы вернетесь в заводское состояние устройства, удалив все данные. Не все, кто «находит» ваш телефон, имеют плохие намерения. Если вы потеряете свой телефон, с небольшой удачей его может найти тот, кто может попытаться вернуть его. Помогите им, добавив информацию о владельце на экран блокировки.

Первым делом установите пароль или PIN код для блокировки экрана. Это пароль или PIN будет составлять часть ключа для расшифровки данных, поэтому его важно установить перед началом шифрования.

Некоторые производители устройств устанавливают дополнительные требования к безопасности, например на Galaxy S3 и Galaxy S4.

Даже если включен экран блокировки, любой пользователь со своим телефоном может видеть эту информацию. Удостоверьтесь, что это информация, по которой любой человек, набравший ваш телефон, может связаться с вами, даже если вы потеряете свой телефон. Ничто не может полностью защитить вас, когда вы потеряете или украдете свое устройство. Вот почему лучше всего по-прежнему соблюдать меры предосторожности: будьте осторожны при использовании устройства в общественных местах, поместите его в место, которое легко достать, и чувствуйте, что вы все еще с вами и проявляете особую осторожность.

После установки PIN или пароля, переходим в подраздел главного меню “Безопасность” и выбираем “Зашифровать телефон” или “Зашифровать планшет” (Encrypt Phone or Encrypt Tablet). На разных устройствах меню для шифрования данных может находится в разных местах, например, в HTC One оно находится в разделе “Память” в главном меню.

Зачем шифровать свой смартфон?

В конце концов, вы все время теряете или крадете. Затем зарегистрируйте свою электронную почту и получите последние новости. Читайте дальше, чтобы получить более подробную информацию. Шифрование хранит данные с вашего телефона в нечитаемый. Это идеально подходит для пользователей, которые содержат очень конкретные данные. Например, компании с корпоративными данными на телефонах используют шифрование для защиты данных корпоративного шпионажа. Злоумышленник не сможет получить доступ к данным без ключа шифрования.

Меню для шифрования будет выглядеть как-то так:

Процесс шифрования занимает длительное время, поэтому важно, чтобы ваша батарея была полностью заряжена. Если заряда батареи будет недостаточно, вы получите уведомление перед началом шифрования.

Если ваш телефон украден, большинству воров также будет запрещено получать доступ к вашим данным со стандартным кодом разблокировки. Интерес вора, вероятно, состоял бы в том, чтобы очистить файлы и продать телефон вместо доступа к вашим личным данным. В недавних судебных решениях было высказано предположение, что шифрование может защищать от поиска без разрешения. Верховный суд Калифорнии постановил, что полицейские могут юридически обыскивать свой мобильный телефон без судебного приказа, если устройство украдено, - но при условии, что он был зашифрован, требуется ордер.

Если всё готово, нажмите кнопку внизу экрана “Зашифровать телефон” или “Зашифровать планшет” (Encrypt Phone или Encrypt Tablet). Здесь ваш телефон спросит пароль или PIN код, введите его для подтверждения. Снова появится предупреждающее сообщение, нажмите кнопку “Зашифровать телефон”.

Канадский суд также постановил, что телефон можно искать без ордера, если он не зашифрован. Шифрование всегда добавляет некоторые накладные расходы, поэтому ваше устройство немного замедлит работу. Шифрование имеет только один способ: после шифрования памяти вашего устройства вы можете отключить шифрование, сбросив телефон до заводских настроек по умолчанию. Это также удалит все данные, хранящиеся на телефоне, поэтому вам придется устанавливать их с нуля. Медленная производительность. . Не все должны включать шифрование, но если вы все еще хотите включить шифрование, прочитайте следующий учебник.

Ваше устройство перезагрузиться и только после этого начнется шифрование. Вы увидите на экране индикатор прогресса шифрования. Пока работает процесс шифрования не играйтесь с вашим телефоном и не пытайтесь выполнить какие либо действия, если прервать процесс шифрования можно потерять все или часть данных.

Откройте экран «Настройки», коснитесь «Безопасность и блокировка экрана», затем нажмите «Режим шифрования». Появится сообщение о том, что телефон перезапустится. Согласитесь с предупреждением, а затем оставите свой телефон на некоторое время - это может занять час или больше. Не прерывайте процесс, пока он шифрует ваше хранилище.

Вокруг этой очевидной ошибки мы несколько раз пытались повторить попытку. После готовности хранилище вашего устройства будет зашифровано. Если вы забудете пароль, вы можете только удалить шифрование с заводского сброса. Сегодня он посвящен технологическому миру, электронной коммерции и цифровому предпринимательству. Он изначально предлагает шифрование как способ защиты пользовательских данных от интереса злоумышленников. Активируя его, система шифрует информацию на устройстве и не позволяет хакерам использовать его без пользовательского ключа.

Как только шифрование закончилось, телефон (планшет) перезагрузиться, и вы должны будете ввести пароль или PIN, чтобы расшифровать все данные. После ввода пароля все данные расшифруются и загрузиться обычный Android.

Шифрование внешней SD карты

Некоторые устройства, например Galaxy S3 и Galaxy S4, разрешают шифровать данные даже на внешних накопителях - SD картах памяти.

Но является ли шифрование для любого профиля пользователя? Даже сброс на завод может оставить следы в вашей системе, которые можно отслеживать и сбрасывать с помощью программного обеспечения для восстановления. Но, если вы зашифровали телефон раньше, ничто не может быть использовано потенциальным преступником.

Не то, чтобы криптография была краш-доказательством, но затраты на выполнение этой процедуры настолько высоки и рискованны, что вы должны только беспокоиться об этом, если вы являетесь мировым лидером или генеральным директором крупной компании. Другим положительным моментом является простота внедрения. Единственные требования - иметь подключенный источник питания или полностью зарядить батарею и подождать около 30 минут, без прерывания, в конце процесса. С другой стороны, шифрование не рекомендуется для тех, у кого есть устройства со слишком скромным или старым оборудованием.

Обычно у вас есть возможность выбора какие файлы на карте памяти шифровать. У вас есть такие варианты шифрования: всю SD карту целиком, включить/исключить мультимедиа файлы, или шифровать только новые файлы.

Те данные, которые вы зашифровали на SD карте, будет невозможно прочитать на другом Android устройстве. Некоторые устройства сообщат, что карта памяти пуста, или имеет неизвестную файловую систему.

Работа с зашифрованными данными требует большей вычислительной мощности и, следовательно, увеличения срока службы батареи. В результате зашифрованный телефон или планшет имеет тенденцию занимать меньше времени от розетки электропитания, в дополнение к снижению производительности. В новых телефонах изменение этих требований невелико, но все же заметно.

Кроме того, зашифрованный телефон или планшет всегда будет предлагать вам надежный пароль, чтобы освобождать использование пользователя каждый раз, когда вы его включаете, что может раздражать некоторых людей. Поэтому важно решить эти проблемы, прежде чем принимать решение об активации этой функции.

В отличии от шифрования встроенной памяти, шифрование данных на SD карте можно отменить. На Galaxy S3 и Galaxy S4 можно декодировать данные на внешней microSD карте при помощи Encrypt External SD Card меню. Будьте осторожны с шифрованием на SD картах, поскольку некоторые Android устройства могут уничтожить все данные во время шифрования или декодирования.

Колонка отвечает на вопросы, оставленные читателями в паке по четвергам. Шифрование данных, хранящихся на мобильном телефоне, является одной из самых мощных мер безопасности. Вор, который крадет ваш мобильный телефон, не может читать ваши электронные письма или просматривать ваши фотографии, и даже полиция не сможет найти захваченный телефон; защиты также предотвращают повторные попытки пароля, что задерживает или даже предотвращает попытки и ошибки. Без пароля доступа или средства его обнаружения доступ к данным практически невозможен.

Лайкнуть

Начиная с Android 4.2, вы можете зашифровать все устройство средствами самой операционной системы Android. При этом вам не нужно покупать или устанавливать какие-либо дополнительные приложения. Все осуществляется средствами самой операционной системы, причем доступ к Интернету для этого не нужен. Вы можете зашифровать данные в любой момент, когда посчитаете это целесообразным.

Прорыв был обнаружен на прошлой неделе исследователем Гал Бениамини, и пока не известно, как он будет исправлен. Это связано с тем, что это не просто ошибка программирования, а недостаток дизайна, поэтому изменения, устраняющие проблему, могут помешать работе других компонентов системы. Проблема заключается в так называемой «доверенной среде исполнения». Несмотря на сложное имя, эта среда представляет собой не что иное, как ограниченную область процессора, где выполняются важные задачи, такие как шифрование данных.

Это похоже на микросистему, где вы не можете устанавливать приложения. Целью этой изоляции является предотвращение доступа других приложений с телефона к памяти, в которой происходит шифрование. После этого злоумышленник может найти ключи и протащить их в область считываемой памяти. С удаленным ключом из защищенной области можно сделать бесконечные попытки сломать пароль, получив правильный пароль для разблокировки устройства. Только использование длинного буквенно-цифрового пароля может свести к минимуму этот процесс.

Шифрование Андроид

Работает шифрование так: после включения шифрования все данные на устройстве и на карте памяти будут зашифрованы. Конечно, если кто-то разблокирует ваше устройство, он все равно получит доступ к данным, однако это спасет ваши данные, если кто-то попытается украсть карту памяти или прочитать данные без включения смартфона с его внутренней памяти. У него ничего не выйдет, так как данные будут зашифрованы.

Однако, по словам Бениамини, этого недостаточно. Это устройство будет достаточно защищено только устройствами, чье понижение невозможно. Хотя это стандартизованная технология, каждый производитель чипов имеет свои собственные или покупает технологию сторонних производителей.

Что теперь? Хотя Бениамини раскрыл код для совершения этого нападения, применить его в реальной ситуации не так просто. Злоумышленник, не подозревающий о ключе, сначала должен будет скопировать все содержимое памяти устройства, чтобы восстановить его в пригодном для использования состоянии - иначе он не сможет запускать какое-либо приложение на заблокированном устройстве.

При включении смартфона вам нужно будет вводить пароль, позволяющий расшифровать данные. Без ввода пароля смартфон дальше не загрузится. Это не просто пин-код, это ключ, которым зашифрованы ваши данные.

О шифровании устройства вы должны знать следующие вещи:

- Шифрование возможно только в одном направлении. После шифрования расшифровать устройство уже будет нельзя. Можно только сбросить его до заводских настроек, но в этом случае вы потеряете все данные.

- Шифрование всего устройства замедляет работу смартфона. В принципе, в эру 8-ядерных процессоров и при объеме оперативной памяти от 1 Гб это не доставит вам хлопот. На более слабых устройствах «торможение» будет ощутимым.

- Шифрование устройства не спасет ваши данные от случая, если кто-то попросил ваш смартфон, чтобы просмотреть, а сам в этот момент или установит троян, или просто вручную отправит некоторые интересующие его данные на свой телефон. От таких случаев позволяет защититься только криптоконтейнер: ведь для доступа к данным внутри контейнера нужно будет ввести еще один пароль, который злоумышленник не знает.

Если вы хотите зашифровать все устройство, перейдите в Настройки, Безопасность, затем нажмите кнопку Зашифровать телефон (или Зашифровать планшет) в разделе Шифрование. Далее следуйте инструкциям.