Павлов Сергей Системный инженер компании Softmart

В данной статье представлены наиболее популярные способы подключения офиса небольшой организации к сети Интернет. В статье не затрагиваются вопросы выбора провайдера и вопросы выбора конечного оборудования для подключения к сети. Мы исходим из того, что провайдер предоставляет организации следующее:

1. Сетевой интерфейс Ethernet RJ45 - стандарт для сетевого оборудования в локальных сетях

2. IP адрес - один или несколько, постоянный или динамический

3. IP адрес шлюза и DNS

Приведем также небольшой портрет организации, на которую рассчитана эта статья:

1. Количество компьютеров в сети - до 30;

2. В сети есть один файловый сервер или сервер корпоративной системы управления;

3. Web сервер и почтовый сервер организации размещен у провайдера, а не в локальной сети предприятия;

4. Интернет канал будет использоваться сотрудниками преимущественно для работы с электронной почтой и просмотра Web-страниц;

5. Компьютеры и серверы организации должны быть защищены от несанкционированного доступа по каналу сети Интернет;

Из возможных, но редко встречающихся условий можно также упомянуть:

1. Безопасное подключение сотрудников к сети организации удаленно - из дома или другого офиса;

2. Безопасное соединение небольших офисов разнесенных территориально;

3. Размещений Web-сервера, почтового сервера, сервера какой-либо внутренней системы управления внутри сети организации с предоставлением свободного доступа к ним сотрудников или клиентов по сети Интернет;

При таком подходе для организации доступа в сеть Интернет выделяется персональный компьютер или сервер. Сервер или ПК оснащается дополнительной сетевой картой. Одна из них подключается к сети провайдера, другая - к сетевому коммутатору организации.

На шлюзе целесообразно запустить службу NAT - сетевой трансляции IP адресов.

Достоинства такого решения:

1. Возможность использования широчайшего списка программного обеспечения для решения разнообразных задач, например:

для защиты сервера и сети от атак из Интернет;

для антивирусной защиты сервера, трафика или электронной почты;

для защиты от спама;

для подсчета трафика;

для управления доступом в сеть Интернет сотрудниками организации;

2. Достаточно одного IP адреса от провайдера.

3. Обеспечивается достаточный уровень защиты локальной сети от внешних воздействий за счет использования службы NAT.

4. Небольшая стоимость сетевого экрана, поскольку допускаются решения для персональных компьютеров.

5. Из сети Интернете виден только компьютер шлюза, и хакеры могут атаковать лишь этот компьютер. Локальная сеть, включая сервера и рабочие станции, им не доступна в принципе. Таким образом, при выходе из строя шлюза локальная сеть организации продолжает функционировать.

Недостатки

1. Если компьютер-шлюз также используется как обычная рабочая станция одного из сотрудников, например, исходя из экономии средств, то возможны серьезные проблемы с безопасностью. Пользователь, работающий на шлюзе, может своими действиями ослабить защиту сервера. Кроме того, возможны проблемы с производительностью шлюза, поскольку часть мощности компьютера будет отнимать пользователь;

2. Крайне не рекомендуется, использовать шлюз как файловый сервер организации по причине доступности сервера из сети Интернет. Требуется мощный сетевой экран (не персональный) и работа очень квалифицированного специалиста по настройке безопасности на шлюзе. Теме не менее это очень часто встречающаяся конфигурация в небольших организациях;

3. Требуется приобретать дополнительное программное обеспечение. Служба NAT не входит в состав операционных систем Windows, кроме Microsoft Windows XP (NAT реализован, но с некоторыми ограничениями). Стоимость сетевых экранов варьируется от десятков долларов до нескольких тысяч. Как минимум требуется специальная программа для обеспечения доступа в сеть Интернет всех пользователей локальной сети. (программа называется прокси-сервер).

4. Требуется дополнительное устройство - сетевая карта.

Примерная стоимость реализации данного решения:

|

Персональный компьютер - шлюз |

$40 0 |

|

|

Прокси-сервер |

UserGate 3.0 (10 сессий) |

$ 129 |

|

Сетевой экран (firewall) |

Kaspersky AntiHacker |

$39 |

|

Дополнительная сетевая карта |

D-Link DFE-530 TX |

$10 |

|

Услуги по настройке |

Softmart |

$70 |

|

Итого |

$648 |

При таком подходе для организации доступа в сеть Интернет требуется получение дополнительного количества IP адресов от провайдера для каждого персонального компьютера в локальной сети организации. Такое решение, вероятно, обеспечивает наиболее быстрое подключение сотрудников организации к сети Интернет. Однако данное решение редко применяется при числе компьютеров в компании более двух по двум причинам:

1. Провайдер крайне неохотно выделяет IP адреса, и сам Вам порекомендует перейти на любую другую схему подключения компьютеров в сеть Интернет.

2. Данное решение потенциально наименее безопасно с точки зрения защиты Ваших данных от несанкционированного доступа и атак из сети.

Достоинства:

1. простая настройка компьютеров.

2. не надо покупать дополнительный компьютер - шлюз.

3. не надо покупать дополнительное программное обеспечение - прокси-сервер.

Недостатки:

1. На каждом компьютере требуется установить всестороннюю систему защиты.

2. Зависит от возможности провайдера предоставить несколько IP адресов

3. Нет статистики по использованию канала

Стоимость релизации данного решения:

Для каждого компьютера в сети:

|

Сетевой экран (firewall) |

Kaspersky AntiHacker |

$39 |

|

Настройка |

Softmart |

$10 |

|

Итого |

$49 |

Организация доступа с помощью устройств D-LINK

Компания D-Link предлагает широкий спектр устройств для безопасного подключения небольших организаций к сети Интернет. Все решения можно условно разделить на два больших класса:

1. Маршрутизаторы серии DI

2. Файрволы серии DFL

Устройства семейства DI были специально спроектированы для целей и задач небольших офисов. Они обладают всей необходимой функциональностью за более чем приемлемую цену. В зависимости от модели устройства могут оснащаться:

сетевым экраном,

точкой доступа Wi-Fi,

встроенным прокси-сервером,

сетевым портом подключения принтера,

встроенным ADSL модемом

VPN модулем

Все устройства поддерживают:

1. DHCP (функция динамического назначения IP адресов компьютерам в сети)

2. NAT (функция динамической трансляции IP адресов из внутренний сети в IP адреса сети Интернет)

3. Функцию виртуального сервера, необходимую для организации доступа к локальному серверу из сети Интернет

4. Функцию Защищенной зоны, необходимую для организации доступа к нескольким локальным ресурсам из сети Интернет

Достоинства

3. Низкая цена для своего класса.

4. Защита от атак с помощью NAT, + возможность вводить правила запрещения доменов, адресов и т.д..

7. Возможность создании защищенных соединений в Интернете (VPN) , для связи с другими офисами.

8. Возможность организации доступа к внутренним ресурсам локальной сети.

9. Возможность поддержки мобильных пользователей.(Wi-Fi).

10. Возможность подключения сетевого принтера.

Недостатки:

2. Есть аппаратные ограничения на количество одновременно работающих сотрудников. До 2000 одновременных соединений устройство DI выдержит без заметных отклонений по производительности.

3. Аппаратура чувствительна к атакам изнутри, например, сетевых вирусов. При таких атаках, нагрузка на устройство резко возрастает.

4. Само устройство слабо защищено от типовых сетевых атак. При этом данные организации и компьютеры, как правило, не страдают.

5. Статистика по использованию канала сотрудниками недостаточно детальная.

Примерная стоимость решения

|

D -Link DI -604 |

D -Link |

|

|

Настройка |

Softmart |

|

|

Итого |

Устройства семейства DFL - это уже высокопроизводительные сетевые экраны, оснащенные всеми мыслимыми и новомодными решениями по защите локальной сети и ресурсов организации от вторжения. В зависимости от конкретной модели устройство может быть, например, оснащено:

системой обнаружения вторжений IDS

системами обнаружения типовых атак и их отражения

системой управления полосой пропускания

системой балансировки нагрузки

VPN

Нужно подбирать модель, исходя из количества компьютеров в сети и требований по безопасности. Лучше всего обратиться за помощью к консультанту по решениям D-Link.

Достоинства:

1. Аппаратные решения очень надежны, компактны и неприхотливы.

2. Устройства хорошо защищены сами от атак из Сети и хорошо защищают периметр локальной сети организации.

3. Защита от сетевых атак, включая: SYN, ICMP, UDP Flood, WinNuke, сканирование портов, спуфинг, подмену адресов, отказ в обслуживании и др.

4. Один раз настроенная система, в дальнейшем не нуждается в настойке.

5. Нет выделенного компьютера - шлюза.

6. Простая установка и настройка.

7. Низкая цена для своего класса.

8. Возможность создания защищенных соединений в Интернете (VPN) , для связи с другими офисами.

9. Возможность организации доступа к внутренним ресурсам локальной сети.

Недостатки:

1. Настройку должен проводить квалифицированный специалист.

2. Статистика по использованию канала сотрудниками недостаточно детальная.

Примерная стоимость решения

D

-Link

DFL

-100

D

-Link

$200

Настройка

Softmart

Итого

$230

Заключение

При всем богатстве выбора нам кажется, что наиболее оптимальным решением для небольшой организации является все-таки решение на основе одной из моделей устройств D-Link семейства DI. Устройства просты, компактны, доступны по цене и достаточно функциональны. Единственно в чем решения DI можно упрекнуть - это отсутствие некоторых возможностей прокси-серверов, например, статистики по объему закаченной информации по сотрудникам. Ведь именно эти данные, как правило, используются провайдерами для выставления счета за использование канала. Если эта функция жизненно необходима для Вашей организации, то стоит дополнительно рассмотреть приобретение прокси-сервера, например, UserGate от компании eSafeLine. Только не забывайте, что прокси-сервер потребует приобретение дополнительного компьютера.

Кившенко Алексей, 1880

Данная статья содержит обзор пяти

вариантов решения задачи организации доступа к сервисам корпоративной сети из Интернет. В рамках обзора приводится анализ вариантов на предмет безопасности и реализуемости, что поможет разобраться в сути вопроса, освежить и систематизировать свои знания как начинающим специалистам, так и более опытным. Материалы статьи можно использовать для обоснования Ваших проектных решений.

При рассмотрении вариантов в качестве примера возьмем сеть, в которой требуется опубликовать:

- Корпоративный почтовый сервер (Web-mail).

- Корпоративный терминальный сервер (RDP).

- Extranet сервис для контрагентов (Web-API).

Вариант 1. Плоская сеть

В данном варианте все узлы корпоративной сети содержатся в одной, общей для всех сети («Внутренняя сеть»), в рамках которой коммуникации между ними не ограничиваются. Сеть подключена к Интернет через пограничный маршрутизатор/межсетевой экран (далее - IFW ).Доступ узлов в Интернет осуществляется через NAT , а доступ к сервисам из Интернет через Port forwarding .

Плюсы варианта :

- Минимальные требования к функционалу IFW (можно сделать практически на любом, даже домашнем роутере).

- Минимальные требования к знаниям специалиста, осуществляющего реализацию варианта.

- Минимальный уровень безопасности. В случае взлома, при котором Нарушитель получит контроль над одним из опубликованных в Интернете серверов, ему для дальнейшей атаки становятся доступны все остальные узлы и каналы связи корпоративной сети.

Подобную сеть можно сравнить с компанией, где персонал и клиенты находятся в одной общей комнате (open space)

hrmaximum.ru

Вариант 2. DMZ

Для устранения указанного ранее недостатка узлы сети, доступные из Интернет, помещают в специально выделенный сегмент – демилитаризованную зону (DMZ). DMZ организуется с помощью межсетевых экранов, отделяющих ее от Интернет (IFW ) и от внутренней сети (DFW ).

При этом правила фильтрации межсетевых экранов выглядят следующим образом:

- Из внутренней сети можно инициировать соединения в DMZ и в WAN (Wide Area Network).

- Из DMZ можно инициировать соединения в WAN.

- Из WAN можно инициировать соединения в DMZ.

- Инициация соединений из WAN и DMZ ко внутренней сети запрещена.

Плюсы варианта:

- Повышенная защищённость сети от взломов отдельных сервисов. Даже если один из серверов будет взломан, Нарушитель не сможет получить доступ к ресурсам, находящимся во внутренней сети (например, сетевым принтерам, системам видеонаблюдения и т.д.).

- Сам по себе вынос серверов в DMZ не повышает их защищенность.

- Необходим дополнительный МЭ для отделения DMZ от внутренней сети.

Данный вариант архитектуры сети похож на организацию рабочей и клиентской зон в компании, где клиенты могут находиться только в клиентской зоне, а персонал может быть как в клиентской, так и в рабочих зонах. DMZ сегмент - это как раз и есть аналог клиентской зоны.

autobam.ru

Вариант 3. Разделение сервисов на Front-End и Back-End

Как уже отмечалось ранее, размещение сервера в DMZ никоим образом не улучшает безопасность самого сервиса. Одним из вариантов исправления ситуации является разделение функционала сервиса на две части: Front-End и Back-End . При этом каждая часть располагается на отдельном сервере, между которыми организуется сетевое взаимодействие. Сервера Front-End, реализующие функционал взаимодействия с клиентами, находящимися в Интернет, размещают в DMZ, а сервера Back-End, реализующие остальной функционал, оставляют во внутренней сети. Для взаимодействия между ними на DFW создают правила, разрешающие инициацию подключений от Front-End к Back-End.

В качестве примера рассмотрим корпоративный почтовый сервис, обслуживающий клиентов как изнутри сети, так и из Интернет. Клиенты изнутри используют POP3/SMTP, а клиенты из Интернет работают через Web-интерфейс. Обычно на этапе внедрения компании выбирают наиболее простой способ развертывания сервиса и ставят все его компоненты на один сервер. Затем, по мере осознания необходимости обеспечения информационной безопасности, функционал сервиса разделяют на части, и та часть, что отвечает за обслуживание клиентов из Интернет (Front-End), выносится на отдельный сервер, который по сети взаимодействует с сервером, реализующим оставшийся функционал (Back-End). При этом Front-End размещают в DMZ, а Back-End остается во внутреннем сегменте. Для связи между Front-End и Back-End на DFW создают правило, разрешающее, инициацию соединений от Front-End к Back-End.

Плюсы варианта:

- В общем случае атаки, направленные против защищаемого сервиса, могут «споткнуться» об Front-End, что позволит нейтрализовать или существенно снизить возможный ущерб. Например, атаки типа TCP SYN Flood или slow http read , направленные на сервис, приведут к тому, что Front-End сервер может оказаться недоступен, в то время как Back-End будет продолжать нормально функционировать и обслуживать пользователей.

- В общем случае на Back-End сервере может не быть доступа в Интернет, что в случае его взлома (например, локально запущенным вредоносным кодом) затруднит удаленное управление им из Интернет.

- Front-End хорошо подходит для размещения на нем межсетевого экрана уровня приложений (например, Web application firewall) или системы предотвращения вторжений (IPS, например snort).

- Для связи между Front-End и Back-End на DFW создается правило, разрешающее инициацию соединения из DMZ во внутреннюю сеть, что порождает угрозы, связанные с использованием данного правила со стороны других узлов в DMZ (например, за счет реализации атак IP spoofing, ARP poisoning и т. д.)

- Не все сервисы могут быть разделены на Front-End и Back-End.

- В компании должны быть реализованы бизнес-процессы актуализации правил межсетевого экранирования.

- В компании должны быть реализованы механизмы защиты от атак со стороны Нарушителей, получивших доступ к серверу в DMZ.

- В реальной жизни даже без разделения серверов на Front-End и Back-End серверам из DMZ очень часто необходимо обращаться к серверам, находящимся во внутренней сети, поэтому указанные минусы данного варианта будут также справедливы и для предыдущего рассмотренного варианта.

- Если рассматривать защиту приложений, работающих через Web-интерфейс, то даже если сервер не поддерживает разнесение функций на Front-End и Back-End, применение http reverse proxy сервера (например, nginx) в качестве Front-End позволит минимизировать риски, связанные с атаками на отказ в обслуживании. Например, атаки типа SYN flood могут сделать http reverse proxy недоступным, в то время как Back-End будет продолжать работать.

Данный вариант по сути похож на организацию труда, при которой для высоко загруженных работников используют помощников - секретарей. Тогда Back-End будет аналогом загруженного работника, а Front-End аналогом секретаря.

mln.kz

Вариант 4. Защищенный DMZ

DMZ это часть сети, доступная из Internet, и, как следствие, подверженная максимальному риску компрометации узлов. Дизайн DMZ и применяемые в ней подходы должны обеспечивать максимальную живучесть в условиях, когда Нарушитель получил контроль над одним из узлов в DMZ. В качестве возможных атак рассмотрим атаки, которым подвержены практически все информационные системы, работающие с настройками по умолчанию:Защита от атак, связанных с DHCP

Не смотря на то, что DHCP предназначен для автоматизации конфигурирования IP-адресов рабочих станций, в некоторых компаниях встречаются случаи, когда через DHCP выдаются IP-адерса для серверов, но это довольно плохая практика. Поэтому для защиты от Rogue DHCP Server , DHCP starvation рекомендуется полный отказ от DHCP в DMZ.Защита от атак MAC flood

Для защиты от MAC flood проводят настройку на портах коммутатора на предмет ограничения предельной интенсивности широковещательного трафика (поскольку обычно при данных атаках генерируется широковещательный трафик (broadcast)). Атаки, связанные с использованием конкретных (unicast) сетевых адресов, будут заблокированы MAC фильтрацией, которую мы рассмотрели ранее.Защита от атак UDP flood

Защита от данного типа атак производится аналогично защите от MAC flood, за исключением того, что фильтрация осуществляется на уровне IP (L3).Защита от атак TCP SYN flood

Для защиты от данной атаки возможны варианты:- Защита на узле сети с помощью технологии TCP SYN Cookie .

- Защита на уровне межсетевого экрана (при условии разделения DMZ на подсети) путем ограничения интенсивности трафика, содержащего запросы TCP SYN.

Защита от атак на сетевые службы и Web-приложения

Универсального решения данной проблемы нет, но устоявшейся практикой является внедрение процессов управления уязвимостями ПО (выявление, установка патчей и т.д., например, так), а также использование систем обнаружения и предотвращения вторжений (IDS/IPS).Защита от атак на обход средств аутентификации

Как и для предыдущего случая универсального решения данной проблемы нет.Обычно в случае большого числа неудачных попыток авторизации учетные записи, для избежания подборов аутентификационных данных (например, пароля) блокируют. Но подобный подход довольно спорный, и вот почему.

Во-первых, Нарушитель может проводить подбор аутентификационной информации с интенсивностью, не приводящей к блокировке учетных записей (встречаются случаи, когда пароль подбирался в течении нескольких месяцев с интервалом между попытками в несколько десятков минут).

Во-вторых, данную особенность можно использовать для атак типа отказ в обслуживании, при которых Нарушитель будет умышленно проводить большое количество попыток авторизации для того, чтобы заблокировать учетные записи.

Наиболее эффективным вариантом от атак данного класса будет использование систем IDS/IPS, которые при обнаружении попыток подбора паролей будут блокировать не учетную запись, а источник, откуда данный подбор происходит (например, блокировать IP-адрес Нарушителя).

Итоговый перечень защитных мер по данному варианту:

- DMZ разделяется на IP-подсети из расчета отдельная подсеть для каждого узла.

- IP адреса назначаются вручную администраторами. DHCP не используется.

- На сетевых интерфейсах, к которым подключены узлы DMZ, активируется MAC и IP фильтрация, ограничения по интенсивности широковещательного трафика и трафика, содержащего TCP SYN запросы.

- На коммутаторах отключается автоматическое согласование типов портов, запрещается использование native VLAN.

- На узлах DMZ и серверах внутренней сети, к которым данные узлы подключаются, настраивается TCP SYN Cookie.

- В отношении узлов DMZ (и желательно остальной сети) внедряется управление уязвимостями ПО.

- В DMZ-сегменте внедряются системы обнаружения и предотвращения вторжений IDS/IPS.

- Высокая степень безопасности.

- Повышенные требования к функциональным возможностям оборудования.

- Трудозатраты во внедрении и поддержке.

Если ранее DMZ мы сравнили с клиентской зоной, оснащенной диванчиками и пуфиками, то защищенный DMZ будет больше похож на бронированную кассу.

valmax.com.ua

Вариант 5. Back connect

Рассмотренные в предыдущем варианте меры защиты были основаны на том, что в сети присутствовало устройство (коммутатор / маршрутизатор / межсетевой экран), способное их реализовывать. Но на практике, например, при использовании виртуальной инфраструктуры (виртуальные коммутаторы зачастую имеют очень ограниченные возможности), подобного устройства может и не быть.В этих условиях Нарушителю становятся доступны многие из рассмотренных ранее атак, наиболее опасными из которых будут:

- атаки, позволяющие перехватывать и модифицировать трафик (ARP Poisoning, CAM table overflow + TCP session hijacking и др.);

- атаки, связанные с эксплуатацией уязвимостей серверов внутренней сети, к которым можно инициировать подключения из DMZ (что возможно путем обхода правил фильтрации DFW за счет IP и MAC spoofing).

Таким образом, перед нами встает задача защитить сервера внутренней сети от атак Нарушителя как из DMZ, так и из внутренней сети (заражение АРМа трояном можно интерпретировать как действия Нарушителя из внутренней сети).

Предлагаемый далее подход направлен на уменьшение числа каналов, через которые Нарушитель может атаковать сервера, а таких канала как минимум два. Первый это правило на DFW , разрешающее доступ к серверу внутренней сети из DMZ (пусть даже и с ограничением по IP-адресам), а второй - это открытый на сервере сетевой порт, по которому ожидаются запросы на подключение.

Закрыть указанные каналы можно, если сервер внутренней сети будет сам строить соединения до сервера в DMZ и будет делать это с помощью криптографически защищенных сетевых протоколов. Тогда не будет ни открытого порта, ни правила на DFW .

Но проблема в том, что обычные серверные службы не умеют работать подобным образом, и для реализации указанного подхода необходимо применять сетевое туннелирование, реализованное, например, с помощью SSH или VPN, а уже в рамках туннелей разрешать подключения от сервера в DMZ к серверу внутренней сети.

Общая схема работы данного варианта выглядит следующим образом:

- На сервер в DMZ инсталлируется SSH/VPN сервер, а на сервер во внутренней сети инсталлируется SSH/VPN клиент.

- Сервер внутренней сети инициирует построение сетевого туннеля до сервера в DMZ. Туннель строится с взаимной аутентификацией клиента и сервера.

- Сервер из DMZ в рамках построенного туннеля инициирует соединение до сервера во внутренней сети, по которому передаются защищаемые данные.

- На сервере внутренней сети настраивается локальный межсетевой экран, фильтрующий трафик, проходящий по туннелю.

Использование данного варианта на практике показало, что сетевые туннели удобно строить с помощью OpenVPN , поскольку он обладает следующими важными свойствами:

- Кроссплатформенность. Можно организовывать связь на серверах с разными операционными системами.

- Возможность построения туннелей с взаимной аутентификацией клиента и сервера.

- Возможность использования сертифицированной криптографии .

Плюсы варианта:

- Архитектурное уменьшение количества векторов атак на защищаемый сервер внутренней сети.

- Обеспечение безопасности в условиях отсутствия фильтрации сетевого трафика.

- Защита данных, передаваемых по сети, от несанкционированного просмотра и изменения.

- Возможность избирательного повышения уровня безопасности сервисов.

- Возможность реализации двухконтурной системы защиты, где первый контур обеспечивается с помощью межсетевого экранирования, а второй организуется на базе данного варианта.

- Внедрение и сопровождение данного варианта защиты требует дополнительных трудовых затрат.

- Несовместимость с сетевыми системами обнаружения и предотвращения вторжений (IDS/IPS).

- Дополнительная вычислительная нагрузка на сервера.

Основной смысл данного варианта в том, что доверенное лицо устанавливает связь с не доверенным, что похоже на ситуацию, когда при выдаче кредитов Банки сами перезванивают потенциальному заемщику с целью проверки данных.

Помимо учета трафика ИКС дает возможность ограничить доступ к интернету, а также позволяет полностью контролировать скорость передачи данных. Это один из наиболее эффективных комплексов, позволяющих управлять доступом пользователей корпоративной сети в интернет.

Полный контроль для эффективного использования корпоративной сети

Ограничение интернета является одной из актуальных задач при формировании и обслуживании корпоративной сети. Не секрет, что зачастую сотрудники в офисах используют доступ в интернет совсем не для решения рабочих задач. В результате значительно снижается продуктивность работы, а значит, страдает эффективность бизнеса.

ИКС обладает широкими возможностями, в том числе делает возможным ограничение доступа, а также позволяет задавать ограничение интернет трафика по IP или по выбранным URL в сети. Все ограничения могут применяться для разных категорий и групп пользователей. За счет этого обеспечивается эффективное использование корпоративной сети, что улучшает производительность труда, а также снижается стоимость услуг провайдера.

Существует возможность легко обеспечить контроль скорости интернета в сети вашей компании за счет использования Proxy-server и Firewall. Это дает уверенность в том, что все работники используют Всемирную сеть только для решения рабочих задач. В результате значительно повышается эффективность работы офиса и растет прибыль.

Контроль использования интернета с помощью ИКС

Благодаря использованию ИКС обеспечивается удобный контроль доступа пользователей к интернету в корпоративной сети, который может быть реализован несколькими способами. Ограничить трафик интернета можно с помощью гибких настроек. В том числе предлагаются следующие функции:

- при нарушении блокировки выдается определенное сообщение или производится перенаправление пользователя на определенный сайт;

- существует возможность задать временное ограничение доступа в интернет;

- контроль трафика и посещенных ресурсов с использованием контентной фильтрации - блокируются доступ к ресурсам определенной категории.

Помимо этого, программа позволяет настраивать различные способы авторизации. Так ограничение и контроль доступа в интернет может осуществляться с использованием следующих способов:

- ввод логина и индивидуального пароля;

- получение доступа в интернет при входе под личной учетной записью («ActiveDirectory»);

- авторизация по определенному IP;

- использование специальной программы-агента.

Возможности по управлению пользователями

Существует возможность объединения пользователей локальной сети предприятия в группы в зависимости от любых признаков, например, от организационной структуры, служебных обязанностей и т.д. Это значительно повышает эффективность контроля доступа в локальных сетях. Каждой из таких групп можно назначать отдельного администратора. Контроль использования интернета может предусматривать блокировку или ограничение доступа отдельно для любой из существующих групп с возможностью задания подробного правила.

Также может предоставляться доступ в интернет для других предприятий с возможностью задания определенных ограничений. При этом для каждого из таких предприятий может создаваться отдельная группа с предоставлением пароля ее администратору. Это можно назвать передачей виртуального ИКС в пользование третьей стороне.

Работа с удаленными офисами

Приобретая ИКС, вы получаете в комплекте готовый VPN-сервер , который обеспечит связь с удаленными офисами компании с использованием шифрованного тоннеля с возможностью осуществления контроля скорости интернета для каждого из них. Связь обеспечивается так же эффективно, как если бы удаленные офисы были физически подключены к общей корпоративной сети компании.

Покупка ИКС

Купить ИКС можно при помощи формы заказа на нашем сайте.

Нашей компанией осуществляется активная техническая поддержка клиентов по всем вопросам, связанным с использованием программы. Приобретая дополнительно Лицензию на обновления (Премиум) , Вы вручаете все заботы по установке, настройке и сопровождению ИКС в руки наших специалистов - идеальный вариант для тех, кто хочет купить и забыть, получая при этом максимальные выгоды от использования ИКС. За любыми консультациями обращайтесь в отдел продаж .

Записей: 4Удаленное управление доступом в Интернет (родительский контроль)

Это руководство описывает процесс настройки компьютеров под управлением операционных систем семейства Windows XP, 7 или Linux (Ubuntu) для удаленного управления доступом к сайтам сети Интернет.

Руководство подробно не описывает приемы работы с сервисом Rejector, речь о котором пойдет ниже, оно лишь позволяет настроить компьютер так, чтобы в полной мере использовать его возможности.

Все используемые средства относятся к ряду бесплатного или открытого программного обеспечения.

Введение

Интернет - прекрасное средство для обучения, отдыха или общения с друзьями. Но в сети помимо полезной информации, есть и нежелательная для вашего ребенка. Кроме этого, многочасовое сидение в Интернете может отвлечь от других важных занятий, таких как домашние задания, спорт, сон или общение со сверстниками. Поэтому, необходимо контролировать деятельность ребенка в Интернете.

Существует много разных методов контроля, но не всегда они являются эффективными. Уговоры и воспитательные беседы могут действовать весьма непродолжительное время, ведь нахождение в сети может ребенка увлечь настолько, что он забудет о всех уговорах. А запреты могут негативно сказаться на развитии полезных навыков поиска и обучения в Интернете.

В таких случаях вам помогут специальные программы по ограничению и контролю доступа к сети. С помощью них вы можете оградить вашего ребенка от негативных влияний Интернета, но при этом предоставить свободу действий. Одной из таких средств Система контроля доступа к Интернету Rejector.

Rejector — это централизованный проект для контроля доступа к сети Интернет. Он позволит вам оградить детей и подростков от опасной информации. По сути Rejector — это DNS-сервер с возможностью удаленного им управления.

Как это работает?

Вы регистрируетесь, добавляете свои IP, настраиваете параметры доступа. Вы можете использовать сервис и без регистрации, но тогда вы не сможете использовать все его возможности.

Ваши компьютеры настраиваются так, что бы все DNS запросы посылались на DNS сервера Rejector 95.154.128.32 и 176.9.118.232.

Каждый запрос проверяется на соответствие вашим настройкам, такие как запрещенные категории или сайты, разрешенные или запрещенные сайты, списки закладок или сайты мошенники, и в случае подтверждения блокирования, запрос перенаправляется на страницу запрета.

Эту страницу вы можете настроить на своё усмотрение.

Разрешенные запросы, прошедшие проверку, попадают в общий кэш запросов для быстрой выдачи всем клиентам.

Более подробное описание продукта Rejector вы можете найти на официальном сайте rejector.ru

Инструкция по настройке системы

1. Создадим пользователя с обычными правами

Обычно, при установке операционной системы создается пользователь с правами Администратора. Такой пользователь может производить все возможные действия, предоставляемые операционной системой в плоть до удаления самой системы.

Чтобы исключить обратимость всех наших дальнейших действий со стороны пользователя, которого мы берем под контроль, создадим пользователя с ограниченными правами, а Администратору — нам задействуем пароль.

В системе Windows это делается через Панель управления; в Linux создание пользователя доступно через Параметры системы.

2. Настроим сетевое соединение

Rejector — это сервис, который представляет собой, по сути, DNS сервер. Для работы с ним нужно прежде всего настроить сетевое соединение так, что бы DNS запросы посылались на DNS сервера Rejector 95.154.128.32 и 176.9.118.232.

В Windows и Linux это делается по разному.

Windows XP

Windows Vista

Подробная инструкция находится по адресу

Windows 7

Подробная инструкция находится по адресу

В большинстве операционных систем семейства Linux для настройки сети используется программа Network Manager. Для того, чтобы изменить DNS — сервер, делаем следующее:

Нажимаем ПКМ на индикаторе соединения и, в контекстном меню, выбираем пункт Изменить соединение

Если вы используете DHCP сервер при подключении к Интернету то, в параметрах IPv4 изменяем Способ настройки на Автоматический (DHCP, только адрес)

В поле Серверы DNS вводим два адреса через запятую 95.154.128.32, 176.9.118.232

Делаем соединение Доступным для всех пользователей и Автоматически подключаемым

3. Регистрируемся на сайте Rejector

В принципе, с этого можно было и начать. Но теперь, когда одна из сложностей позади, это мы делаем легко и просто. Переходим по ссылке и заполняем простую форму для регистрации.

4. Добавляем управляемую сеть

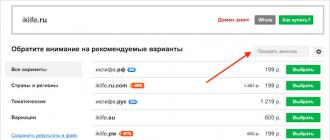

Зарегистрировавшись на сервисе, мы можем создавать необходимое число сетей или, что, в принципе, одно и тоже — клиентов, которыми мы будем управлять. Сети (Клиенты) идентифицируются на сервисе по их IP-адресу. Поэтому, чтобы управлять доступом в Интернет какого-то компьютера нужно знать его IP-адрес. Пока просто создадим Сеть через Панель управления на сайте Rejector по адресу.

Заполняем форму Добавления сети. Название сети — здесь вы можете указать имя вашего ребенка, если у него свой компьютер и вы хотите его контролировать. Статус — скорее всего, у вас будет Динамический IP-адрес (редкий провайдер выделяет для своих клиентов Статический адрес бесплатно), поэтому выбираем этот переключатель. Идентификатор сети — можно записать латиницей имя, которое вы указали в первом поле.

5. Отправка IP-адреса

Для работы сервиса, ему нужно постоянно «знать» IP-адрес клиента, который может меняется от подключения к подключению (Динамический IP-адрес). Это основная проблема, которая решается в этом руководстве.

Сами разработчики сервиса предлагают программу Rejector Agent, которая отправляет IP-адрес клиента на сервер. Но, эта программа не может работать автономно. Поэтому мы воспользуемся другой предоставленной возможностью. А именно — обновление с помощью HTTP-запроса (описание по ссылке).

Чтобы производить обновление сведений Клиента посредством HTTP-запроса в фоновом режиме, нам понадобится программа Curl. Эта программа способна отправлять забросы по протоколу HTTP в Интернет через командную строку. Параметры к этой программе мы зададим в скрипте; для Windows это будет bash-файл для Linux — sh.

Программа Curl распространяется свободно и имеет версию для Windows, поэтому мы будем использовать ее в обоих средах. Для Windows последнюю версию программы можно скачать по ссылке. Чтобы установить, достаточно распаковать содержимое поолученного архива в папку C:\WINDOWS\SYSTEM32 (это упростит запуск программы). В операционной системе семейства Linux она, скорее всего, уже будет установлена.

6. Скрипт регулярного обновления IP-адреса

На сайте предлагается следующий HTTP-запрос http://username:[email protected]/ni...,

который обновит значение IP адреса. Мы будем подставлять его в качестве параметра для программы curl.

Запрос на обновление адреса должен отправляться с того компьютера, который мы хотим контролировать. Из-за того что текстовый терминал обрабатывает команды особым образом, текст запроса пришлось немного изменить. Текст сценария для Windows и Linux приведен ниже.

Для Windows

:loop

curl "http://login%%40mail-server.com

:password

@updates.rejector.ru/nic/update?hostname=net-name

"

# Делаем задержку в 300 секунд

ping -n 300 127.0.0.1 > NUL

echo 111

goto loop

Где login%%40mail-server.com — ваш почтовый ящик, с помощью которого регистрировались на Rejector (знак @ заменен на %%40); password — пароль; net-name — имя сети на сервисе Rejector.Поместите текст скрипта в обычный текстовый файл, замените расширение на.bat и вы получите исполняемый сценарий.

Для Linux

#! /usr/bin/sh

while true; do curl -u [email protected] :password "http://updates.rejector.ru/nic/update?hostname=... sleep 300; done;

Здесь все аналогично записи для Windows. Запишите этот текст в текстовый файл с расширением sh.

Оба скрипта содержат пароль аккаунта Rejector в открытом виде, поэтому необходимо скрыть их содержимое от просмотра для обычного пользователя. В Linux и Windows это реализовано по разному

Для того, чтобы запретить просмотр и редактирование созданного нами этого необходимо изменить владельца и группу файла на root и запретить всем, кроме владельца, доступ к файлу. Если вы владеете навыками работы в командной строке, то вам нужно перейти с помощью команды cd в каталог с файлом скрипта и выполнить команду chown root:root skcript.sh и chmod 700 script.sh. ,Чтобы сделать то же самое в графической оболочке, нужно сначала запустить файловый менеджер с правами администратора, найти файл скрипта и изменить Права, используя контекстное меню.

Не вдаваясь в то как можно изменить права доступа к файлу подобно в Linux, применил следующее решение. Преобразуем наш исполняемый файл в EXE-файл, чтобы скрыть его содержимое. Для этой цели воспользуемся бесплатной программой Bat To Exe Converter. Предлагаю скачать ее русифицированную версию по ссылке или на официальном сайте программы. Программа не требует пояснений в работе. На входе ставим наш bat-файл на выходе получаем exe-файл.

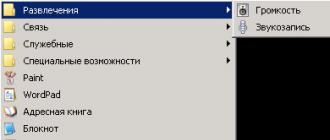

7. Ставим на автоматический запуск

Осталось сделать последний шаг. Сделаем автоматический запуск программы вместе с запуском системы. В Linux и Windows это делается по разному.

Заходим в систему от имени Администратора и перемещаем наш исполняемый файл.exe в папку PogramFiles. В домашнем каталоге пользователя находим папку Главное меню , в ней Программы , Автозапуск куда и помещаем ярлык от нашей программы (это можно сделать путем перетаскивания самой программы с зажатой клавишей Shift). Готово.

Поместим исполняемый файл в папку /usr/bin . Отредактируем файл запуска локальных приложений системы /etc/rc.local , добавив в нем строчку перед exit 0.

/usr/bin/script.sh

где script.sh — имя нашего файла.

На этом настройка системы закончена. Можно заходить на сервис Rejector и настраивать режим работы сети.

Перед обсуждением аутентификации пользователей сети необходимо разработать правила управления доступом к сети. Сети уже не являются монолитными объектами. В большинстве случаев имеется одна внешняя точка доступа - подключение к Internet посредством ISP (Internet Service Provider - поставщик услуг Internet). Правила управления доступом к сети будут определять, какую защиту необходимо установить на входных точках в сеть.

Шлюзы

Шлюзы являются пунктами, в которых сетевой трафик передастся из сети организации в другую сеть. В отношении шлюзовых пунктов правила управления доступом должны учитывать природу сети, в которой устанавливается мост.

- Правила управления доступом для входящие и исходящих телефонных звонков (Dial-in и Dial-out)

. Охватывают требования по аутентификации. Скрыть точку телефонного доступа в сеть довольно сложно. Поэтому важно определить средства управления этим доступом. Существует множество соображений относительно правил доступа, таких как создание модемов исключительно для обработки исходящих сигналов (out-bound-only

) для доступа dial-out. Необходимо написать пункт правил, который будет предписывать применение соответствующих средств управления.

Весь телефонный доступ в сеть должен быть защищен с помощью средств строгого контроля аутентификации. Модемы необходимо сконфигурировать для одного из доступов dial-in или dial-out, но ни в коем случае не для обоих. Администратор сети должен обеспечить процедуры гарантированного доступа к модемным системам. Пользователи не должны устанавливать модемы в других точках сети бел соответствующих санкций .

- Прочие внешние подключения . Возможны различные подключения к сети извне организации. Правилами можно оговорить прямой доступ клиентов в сеть через виртуальную частную сеть VPN (Virtual Private Network) и через расширения сети организации, известные как экстрасети.

- Подключение к Internet . Отличается от других подключений, поскольку люди хотят иметь открытый доступ в Internet, в то время как разрешение доступа обеспечивается службами организации. Правила, регламентирующие эти подключения, обсуждаются в главе 6 "Правила безопасности Internet".

Как и для любых правил, нужно ожидать, что будут появляться запросы на изменение правил управления доступом. Независимо от причин, требующих корректировки правил, следует предусмотреть возможность вносить исключения в правила с помощью механизма пересмотра правил. Если согласно предписаниям политики был создан комитет управления безопасностью (см. главу 3 "Обязанности в области информационной безопасности"), то можно потребовать, чтобы комитет пересматривал правила.

Любой шлюз, предлагаемый для установки в сети компании, если он может нарушить правила или процедуры, предписанные этими правилами, не должен устанавливаться без предварительного утверждения комитетом управления безопасностью.

Виртуальные частные сети и экстрасети

Увеличение количества сетей в организации вынуждает искать новые варианты подключения удаленных офисов, клиентов и упрощения доступа обслуживающих контрагентов или потенциальных контрагентов. Этот рост породил два типа внешних соединений: виртуальные частные сети (VPN - Virtual Private Network) и экстрасети. VPN представляют собой недорогой способ установить информационную связь между двумя и более подразделениями организации, расположенными на разных территориях. Организации создают VPN путем подключения всех подразделений к Internet и установки устройств, которые будут осуществлять шифрование и дешифрование информации в обоих связывающихся между собой подразделениях. Для пользователей работа через VPN будет выглядеть так, как будто оба подразделения находятся на одной территории и работают в единой сети.

Проверка полномочий вспомогательных систем

Перед тем как продолжить, важно вспомнить, что каждый из шлюзов или каждая вспомогательная система является точкой входа в сеть организации. В любой точке входа должны каким-то способом проверяться полномочия потока данных, входящих и исходящих из сети. Один из вопросов, которые необходимо рассмотреть, заключается в требовании санкционирования внешних подключений к вспомогательным системам сети. Это может оказаться проблемой для вспомогательных систем, которые подключены к сети постоянно. Для таких вспомогательных систем необходимо определить, каким образом будет осуществляться санкционирование их присутствия в сети. В действительности, даже временные подключения к сети, такие как подключения входящих модемов, могут иметь строгие требования по аутентификации.

В этом разделе правила требования по аутентификации не должны описываться - они обсуждаются в следующем разделе "Безопасность регистрации". Здесь же можно только отметить необходимость требований к аутентификации. Правила, касающиеся стандартов аутентификации, будут рассмотрены в следующем разделе. Однако, для обеспечения гарантий того, что для вспомогательных систем будет решен вопрос аутентификации, в пункт правил для межсетевых подключений можно добавить следующее.

Приложения, необходимые для работы шлюзов, должны подвергаться аутентификации в сети. Если само приложение не может быть аутентифицировано, то правила аутентификации, описанные в данном документе, должны распространяться на вспомогательные системы, подключенные через шлюзы.